Как вы думаете, почему до сих пор не заблокированы http, https, socks прокси? Удивляет на самом деле, заблокированы все протоколы впн, но прокси совсем не тронуты…

Не давали команды это делать. Больше всего обходного траффика идет через впн и браузерные приложения. Блокируя их можно отрезать сразу помногу. А с проксями работы много, результат небольшой.

Если так, то забавно. У меня сокс только в локалхосте остался.

Тем более это забавно, учитывая, что пытаются банить даже SS. Лично я знаю об успехе только в питере на проводном мегафоне. Но наебаллся DPI при помощи prefix. А в других регионах баны SS роняли телегу.

Я думаю, как правильно заметили, низкая популярность этих решений (примерно потому и чисто зарубежные сми не заблочены). А ещё в стриме неугомонного Фила высказывалсь мысль, что такие простые блокировки ниже достоинства ркшников.

А потом, что вы хотите блокировать, метод CONNECT (как ТМ), это много чего сломает. Или чтобы DPI нюхал трафик в прокси туннелях (искал sni, например, т.к. остальное зашифровано, основной метод это ведь блокировка по sni). Возможно, это нетривиально настраивается и разруливается. Вот, например задетектили вы вражий sni* в потоке (в туннеле), резать весь туннель? А может это случайность и пользователь ни сном не духом.

В общем, надо определиться по какому признаку блокировать и какой способ блокировки предполагается применять.

Кстати, йота вполне себе палит инсту и фб в туннелях, но только эти сайты. В нешифрованных прокси, которые используются в некоторых браузерных расширениях (где не заморачиваются с доп. шифрованием всего потока). Впрочем, может быть эти расширения пользуются системным dns, а йота именно эти домены отравляет (отправляет 127.0.0.1). Правда, при использовании провайдеровского резолвера, в сторонние (даже нешифрованные) не вмешивается. А я провайдеровскими не пользуюсь. Но может неработоспособность инфты и фб из-за днс, или ещё из-за чего. Не берусь утверждать на 100%, что в туннелях копаются.

Upd: * не sni, а в туннелях это будет поле CONNECT (с доменом) для https.

они не зашифрованы поэтому гэбне на руку видеть весь трафик. они блокируют только не известное

Возможно, заблокировали все, что умеет шифровать (vpn) и чтобы это было не очень сложно (vless, vmess, ss, trojan - это, видимо, сложно).

Блокнута часть.

Именно так, даже в дни учений работали прекрасно прокси , в отличии от остального

Да не переживайте вы так ![]() У кого надо, будет доступ и к ютубу и к проксям всяким. Если смотреть с точки зрения статистики, то РКН уже победил, потому что основной массе просто лень разбираться с обходами. Им проще в вкшечку свалить. Таких процентов 90 от общего числа.

У кого надо, будет доступ и к ютубу и к проксям всяким. Если смотреть с точки зрения статистики, то РКН уже победил, потому что основной массе просто лень разбираться с обходами. Им проще в вкшечку свалить. Таких процентов 90 от общего числа.

Кипишь будет только тогда происходить, когда каждая домохозяйка будет кричать, как было с gdpi. Именно поэтому, лично я против “дартаньянства”.

опенвпн через сокс не работает, так что чуть чуть тронуты прокси

Они не зашифрованы, но внутри бегают вполне себе протоколы с шифрованием а-ля HTTPS.

Подождите-ка, пока ведь именно протоколы не блокируют же? По ip банят конкретные публичные\коммерческие их реализации, которые со своим gui, как правило.

Хотя могут легко фильтровать на тспу все классические протоколы (ipsec ovpn wg l2tp) и вообще всех кто не маскирует свой шифротраф под браузерныe https/tls (ss outline obfs4 etc)

Видимо, не хотят рушить бизнес-процессы, пока все не сообщили свои ip для белого списка, или не перешли на Гост-впн™

Но это всё медленно идёт. даже госконторы, которым положено, далеко не все импорто-заместились на e2k/redos/байкал/астра-линукс) итд

Ещё как блокируют, по чистому WG на мои зарубежные VPS уже со многих городов и провайдеров подключиться невозможно.

Но стоит прикрутить ASC и соединение волшебным образом начинает работать. Пока я нахожусь на этом этапе, но пришлось завести отдельный сервер и там щупаю XTLS и подобные вещи, потому что тенденция такова, что “рано или поздно мы перейдём и на эту дрянь” (с)

Хз блокируют sock5 или нет. Я его использовал лет 8 на своем забугорном сервере для захода на заблокированные ресурсы, без цели скрываться от майора, просто тупо чтоб зайти или спрятать ip. Скорости были отличные. Ближе к 23 году все стало сильно хуже. Появились сбои, скорость упала, или падала спустя некоторое время, ютуб плохо через нее работает. В общем, утверждать, что socks5 не тронут, я бы не стал.

Очень жалко ванильный wireguard. Он был очень удобен и быстр, но, стоит отметить, что на хостах внутри РФ wg работает без проблем

Этого достаточно же, чтобы sni вытащить и видеть домены. Хотя даже в таком случае шифрование не нужно, так как создаёт дополнительный overhead, что, например, не благоприятно сказывается на батареях тех же смартфонах

Не заблокированы, вероятно, потому что их искать тяжело и проверять тяжело, слишком большой массив постоянно меняющихся данных. Человек может включить прокси на домашнем компьютере сегодня, а завтра его отключить - проверять задолбаются. Тем более, человек может включить прокси специально, чтобы его спалили, и увидеть с каких IP-шников РКН сканирует сети и выложить эти IP-шники в открытый доступ.

В Windows XP/7 (да, такие были когда-то) есть возможность спрятать туннель SSH внутрь SOCKS5, через программу SOCKSCap и соксификацию консольной утилиты plink.exe. На 8/8.1/10/11 этот фокус не пашет.

Или же просто скачать bitvise ssh, хотя зачем это я не понял

Зачем прятать SSH внутри SOCKS5? Чтобы голый SSH не палить перед ТСПУ. Возможно, такой вариант дольше проживёт, если они переключатся с борьбы с VPN-ами на борьбу с SSH-туннелями.

Уже есть довольно удобный инструмент для получения этих самых айпишников (работает по другому, но суть схожая).

Если написать простенький скрипт для введения всех ip из blacklist.txt в iptables (или попросить это сделать ChatGPT) и настроить периодическое выполнение скрипта через crontab, то можно получить довольно неплохую защиту от всяких сканеров и прочей РКН’овской нечисти - GitHub - C24Be/AS_Network_List: Blacklists generator of subnets of Russian government agencies for blocking them on one's servers.

Писал уже на другом форуме, задам тут же вопрос. Как вы думаете, что будет делать автоматика, если не достучится до сервера, с которого вы ежедневно льете гигабайты?

Около 70-100 ГБ у меня ежемесячно льётся на unknown udp. Почему я говорю unknown, за первые несколько пакетов ТСПУ не понимает что это за протокол, а потом перестаёт проверять.

ничего. не было известных случаев блокировки серверов за впн.

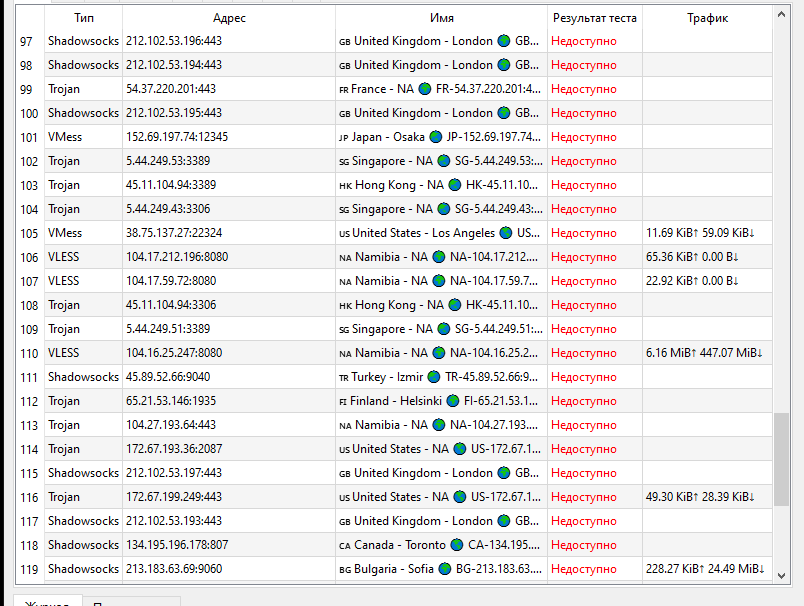

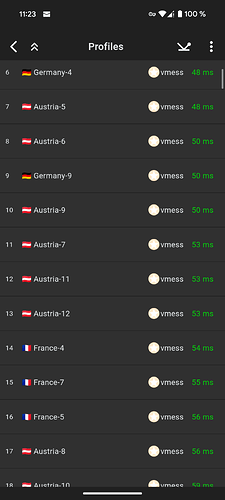

Вот он, мой. Бан временный, на пару дней. За VLESS без flow. МГТС, Москва.

ахренеть, какие мрази. таких провайдеров нужно знать всем. но я больше имел ввиду блокировки от ркн.

а почему не звонил провайдеру и не спрашивал?

вот для openwrt

To parse the IP addresses from the provided URL and add them to iptables on your OpenWRT router for blocking, follow these steps:

Steps Overview:

- Download the blacklist from the URL.

- Extract the IP addresses.

- Update

iptablesrules to block the IPs. - Automate the process with a daily cron job to ensure the blacklist is updated.

Detailed Steps:

Step 1: Download the blacklist

You will need to download the blacklist (a plain text file containing IPs) from the given URL. You can use wget or curl on OpenWRT to do this.

wget -O /tmp/blacklist.txt https://raw.githubusercontent.com/C24Be/AS_Network_List/refs/heads/main/blacklists/blacklist.txt

Step 2: Extract IP addresses

The blacklist file contains IP addresses in various formats. You can filter out only the IPs with a simple awk command (assuming the file contains only IP addresses).

Here’s an example of how to extract the IPs and append them to the iptables rules:

cat /tmp/blacklist.txt | awk '{ print $1 }' | while read ip; do

iptables -A INPUT -s $ip -j DROP

done

Step 3: Update iptables

The above script loops through each IP in the blacklist.txt and adds an iptables rule to reject it. The rules will persist only until the router reboots, so you’ll need to save them.

To make the rule persistent across reboots:

/etc/init.d firewall save

If you want to flush existing rules (optional), you can use:

iptables -F

Step 4: Automate with a cron job

To automatically update and block these IPs every day, you can create a cron job that runs the above script daily.

- Edit the crontab file:

crontab -e

- Add a daily cron job to download the blacklist, extract the IPs, and update the

iptablesrules. For example, to run at 3 AM every day:

0 3 * * * /bin/sh -c 'wget -O /tmp/blacklist.txt https://raw.githubusercontent.com/C24Be/AS_Network_List/refs/heads/main/blacklists/blacklist.txt && cat /tmp/blacklist.txt | awk "{ print \$1 }" | while read ip; do iptables -A INPUT -s \$ip -j DROP; done && /etc/init.d firewall save'

This cron job will:

- Download the latest

blacklist.txt. - Parse the IPs.

- Block them using

iptables. - Save the changes to the firewall.

Step 5: Test

Ensure the cron job works by running it manually:

/bin/sh -c 'wget -O /tmp/blacklist.txt https://raw.githubusercontent.com/C24Be/AS_Network_List/refs/heads/main/blacklists/blacklist.txt && cat /tmp/blacklist.txt | awk "{ print \$1 }" | while read ip; do iptables -A INPUT -s \$ip -j DROP; done && /etc/init.d firewall save'

Check that the IPs are successfully blocked:

iptables -L INPUT -v

You should see the DROP rules for the IP addresses listed.

Notes:

- Ensure you have the necessary permissions to edit

iptablesand add cron jobs on your OpenWRT router. - Adjust the script for any variations in the format of the blacklist file if needed.

- If you want to log blocked IPs or take other actions, you can modify the

iptablesrule to log, e.g.,iptables -A INPUT -s $ip -j LOG --log-prefix "Blocked IP: ".

By following these steps, you will have an automated script that updates the IP blacklist daily and blocks the listed IPs on your OpenWRT router.

всем кто дома сейчас открывает порты это жизненно необходимо.

Мне что-то кажется, что очень скоро это станет мейнстримом ![]()

Ну, во-первых, я думаю, что дозвониться до кого-то полезного у меня не получится.

Во-вторых, я почти уверен, что я в каком-то списке под эксперименты, потому что у меня белый IP и тот же YouTube начал тупить сильно раньше, чем пошли новости про замедления - примерно летом. Есть стойкое ощущение, что я в фокус-группе на обкатку блокировок. Паранойей вроде не страдаю.

Ну не получится дозвониться - хоть запишешь звонок и опозоришь на весь интернет таких мразей

Flow это лишь один параметр tls, там полно других признаков что это прокси. Трасса обрывается сразу после роутера, таких блокировок еще небыло нигде: hetzner, UA ip и другие блокнутые ip всегда обрывались уже в сети провайдера, но не сразу после домашнего роутера. Склоняюсь что у вас что-то было на роутере. “Пожертвуйте” ip vps еще раз для точной проверки.

Я конечно могу, но факты для меня очевидны: пытался в подключение без flow на свежем конфиге xray - сразу потерял подключение к серверу (окромя ICMP, что характерно). Именно на целевой IP\домен. После этого я вернул взад flow, и устройства с тех пор работают нормально. Никаких изменений на роутере я не делал ни до, ни после. Блокирующих правил там тоже нет, кроме defconf. Плюс, подключения не проходили и с самого роутера.

и сделайте обязательно. после 1 раза делать выводы некорректно. могу дать конфиг если нужен.

Хорошо, а как мне в следующий раз отличить блокировку ТСПУ\провайдера от проблем с роутером? Я так и не нашел в его конфигурации никакого криминала.

подключить кабель в пк или другой роутер вместо микрота. ну вообще мне не совсем понятно как у вас подключение к инету т.к. в трассировке почти все ip убраны, лучше максимально прямо, т.е. получать ip от провайдера уже на компе через PPPOE или DHCP

Микрот с DHCP сервером → роутер МГТС в бридже (GPON) → Интернеты

Как вариант, сделать полный backup всех настроек роутера, когда все соединения работают нормально. Если начинаются проблемы, то восстановить эти настройки. Если проблемы сохраняются, то виноват провайдер\ТСПУ.

Что HTTPS-прокси с методом CONNECT, что SOCKS, открывают новое TCP-соединение на каждое проксируемое соединение.

Там нет мультиплексирования или переиспользования подключений в принципе. Поэтому достаточно только дропать подключения где в заголовке видны домены или адреса заблокированных ресурсов - на подключения через прокси к незаблокированным ресурсам это не повлияет никак.

Опять же, всякие там OpenVPN и Wireguard режут вне зависимости от того, к чему там пытается через них получить доступ пользователь (это просто невозможно определить), и никто не переживает про “а вдруг юзер идет на незапрещенный сайт, и вообще ни про что ни сном ни духом”.

см. предыдущее сообщение - вообще не нужно проверять “большой массив данных”, достаточно проверять первые N байт заголовков новых подключений, точно так же как ТСПУ это уже делает для TLS и HTTP и всего остального.

Почитал, спасибо. Остаётся надеяться, что внутри РФ они SOCKS блокировать не будут, по направлению Россия - Россия. По логике РКН, все линии связи подключены к ТСПУ и везде у ТСПУ одинаковые настройки. Но на практике оказалось, что у некоторых российских хостеров в Москве ТСПУ либо настроены криво, либо их настройки давно не обновлялись, и через них открываются многие заблокированные сайты. Если на уровне провайдера РКН увидит подключение пользователя к российскому VPS’у по SOCKS, то какой смысл это подключение блокировать. РКН вряд ли будет копать дальше и узнавать как настроен ТСПУ у самого хостера. Остаётся надеяться на то, что если и будут SOCKS блокировать, то по зарубежному направлению.

- Вопрос: Как вы думаете, почему до сих пор не заблокированы http, https, socks прокси?

- Ответ: Очевидно, потому что не было такой задачи у всеблокировщиков

Л-логика ![]()

а тут ничего смешного, на самом деле так оно и есть.

это в Китае и Иране заблокирован SOCKS, потому что люди попробовали его использовать там еще десяток лет назад и какое-то время массово использовали.

активные (с использование DPI) блокировки в России начались сильно позже, российские пользователи перенимали опыт китайцев, и поэтому сразу после VPN перепрыгнули на Shadowsocks, VLESS и подобные, пропустив обычный SOCKS, потому что в Китае он уже давно забанен и его нигде не упоминают и не советуют.

А РКН и нет нужды банить какую-то штуку, которой не пользуются широкие массы, а только лишь три с половиной васяна.

Ссылочку можно? А то не нашел такого

Наоборот, китайцы говорят, что прячут Lantern в бесплатных socks. А вот в Туркменистане метод CONNECT действительно заблокирован.

они там без HTTPS живут?

ещё как заблокированы

точечно

holavpn по сути тупой https прокси

но и то в крайних версиях у холы нагенерили новых хост о которых чебурнилы ещё не знают

я по ряду причин пользуюсь старой - так чтоб работала поверх ещё запрет должон быть

ну, айпишники 90% всех популярных впн-провайдеров и так в бан отлетают. тут речь о блокировке самого “протокола”, чтобы коннект отрубался как только тспу детектит паттерн прокси (как например нынче с wg и openvpn)

Попробуйте это. Сервер регистрации холы можно пустить через оперу, добавив аргумент -api-proxy="http://[::1]:8080", на серверах самих прокси нет политик геоблока.