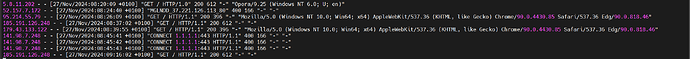

Я не уверен, были ли раньше такие запросы, но когда я добавил подписку в Nekoray (правда, почти сразу же её удалил), то решил проверить логи сервака. Оказалось, что на сервер поступают запросы. Их не так много, но они есть. Домен третьего уровня, бесплатный.

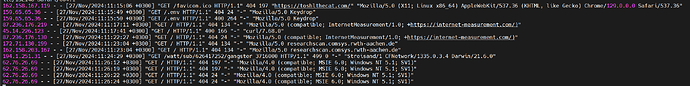

Еще в nekoray засветил домейн другого сервака (даже не панели, по сути сервер между двумя панель серверам) и туда тоже начали прилетать запросы, но туда стучал прям сильно много в один момент. Тут уже свой домейн. На этом сервере провайдер обещает DDOS защиту от 443 порта

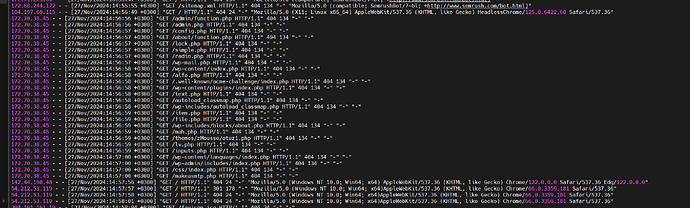

Настроил Fail2Ban, вроде даже избавился от какого то кол-ва, но прилетают еще. Как понимаю это обычные боты, которые ищут что то на сайте всякие пути, js, php скрипты и тд, но у меня нет сайта на серверах (только nginx), только бот который слушает 443 и 3x-ui панельки

Понимаю, что сделал глупость засветив свой домейн (грешу на Nekoray). На крайний случай даже думал поменять домейны, но этого не хочется делать, кажется, все равно бы когда нибудь начали стучать, т.к домейн отвечает за подписку в 3x-ui.

Возможно, мои рассуждения кажутся вам нелепыми, но я хотел бы спросить у более опытных людей, как мне быть. Есть ли у вас совет, верны ли мои обвинения в сторону Nekoray, или это просто совпадение ? Стоит ли вообще беспокоиться насчет этих атак

И этот домен, который с ваших слов запален, есть в запросах? Вас смутило увеличение кол-ва запросов от ботоа? Или что-то конкретное, успешные подключения к вашему прокси/успешные запросы подписки что-ли?

По моему НЕ экспертному мнению - на скрнишоте случайные сканы ботами, да и парочка очень даже представились ботами в user agent.

Смутило лишь кол-во, в основном там сыпятся 404 и подобные ошибки.

Домен не видел в запросах

Сканы это дефолтное явление для такого ?

Даже если хост дропает все пакеты несколько лет, на него всё равно будет поступать сканирующие перебирающие порты пакеты в среднем 1 Кбайт/сек.

Благодарю за информацию, в общем считаю это как нормой, тем более у меня нет сайтов каких либо, кроме панелей

Вполне классическая история. Не успеваешь раскатить VPS-ку, на неё уже стучится армия “китайцев”. Если у вас нет дырок в фаерволе/по, то бояться нечего

Еще в nekoray засветил домейн другого сервака

Если один и тот же фигурирует часто, то скорее всего, IP раньше принадлежал тому серверу, потом сервер перестали оплачивать и IP освободился, а затем перешёл к вам. Тоже довольно частая история.

У меня в свое время стучались в админку 3x-ui когда она не была ничего прикрыта и пытались войти по стандартному admin qwerty и так далее, потом сделал отдельный путь для админки и стучать перестали, я так думаю тоже боты или что-то подобное, не было похоже на подбор или человеческий фактор ввода

Я бы на всякий случай отключил пингование сервера, командой через админку:

“iptables -A INPUT -p icmp --icmp-type 8 -j DROP”

Вернуть пинг: поменяв A на D или сбросить все правила: “iptables -F”

Не вникал, как действуют боты/скрипты, может они сначала пингуют сервера перед сканирование портов. Но в теории, если сервак вскроют и он попадет в базу по типу “1000 бесплатных прокси”, то скорее всего пользователь, взяв этот список, запустит клиента, где автоматом будет проверятся время отклика всех серваков. Безответные вероятнее всего удалит из списка.

Могу еще посоветовать использовать knockd. Удобно открывать/закрывать порты при необходимости. ssh например, или ту же админку.

Недоступность по ICMP на интенсивность сканирования не влияет. Я год назад написал скриптик для анализа логов дроп пакетов, так ICMP там почти нет, в основном лазят на 23 порт TCP, потом 80, 8080, 22. По UDP лезут на 53, 123 и 5060 в основном. За сутки 8319 IP адресов ботов насчитал.

Использую firewalld для настройки доступа только по белому списку.