Всем привет .

Подскажите пожалуйста в чем разница между:

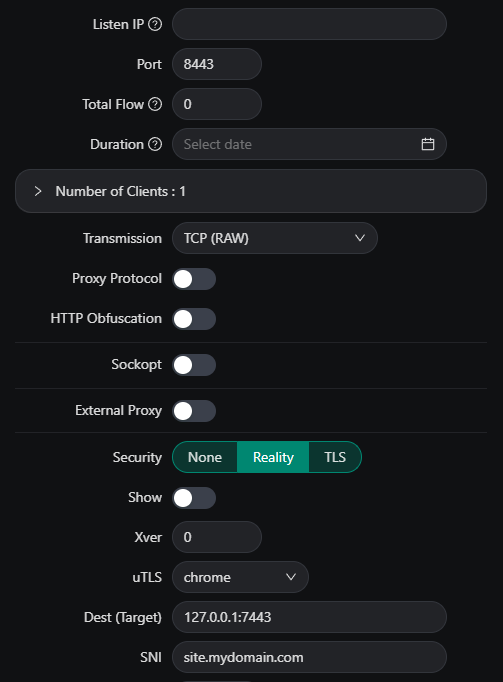

VLESS + TLS с маскировкой под свой сайт (Nginx). В поле " Security" указан " TLS" , а в поле " Fallback => Dest" номер порта конфига Nginx и 443 порт указан как основной.

и

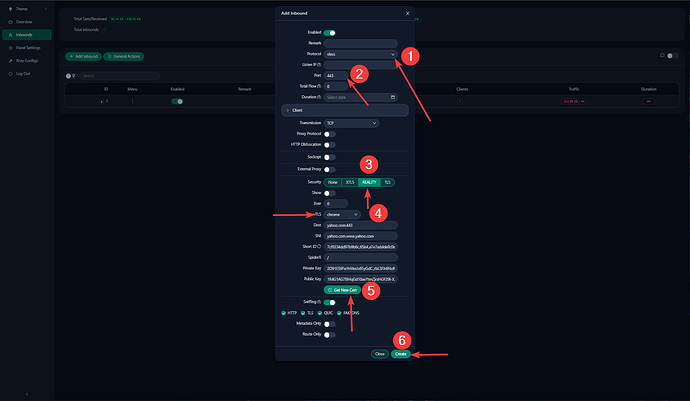

VLESS Reality с маскировкой под свой сайт (Nginx) фото для примера и ссылка на обсуждение VLESS Reality маскировка под собственный сайт

Есть еще похожий вариант TLS без VLESS . Порт рандомный.

Во всех случаях есть купленный домен.

Reality can eliminate server tls fingerprint characteristics.

xtls-rprx-vision can eliminate tls-in-tls characteristics.

utls can eliminate client tls fingerprint characteristics.so if you need the best secure and resistant combination,Reality+xtls-rprx-vision+utls should be the best Choice.

but this combination can’t pass through CDN,it’s a drawback here.

For CDN need to use XHTTP (not all clients supports) or xtls with gRCP / HTTPUpgrade

Upd.

Оказывается всё напутал :\

Вставил цитату, которая описывает более правильную картину.

Vless-TLS (оно же Vision) предполагает, что сертификат находится на узле инепосредственно используется для шифрования трафика.

Reality ходит за сертификатом в другое место, которое ему указали.

Vless сам по себе не обеспечивает шифрование трафика, оно обеспечивается настройкой стриминга (tls либо vnext).

В обоих случаях для ухода от обнаружения TLS-in-TLS рекомендуется использовать xtls-rprx в flow. Но именно этот flow не работает через CDN, независимо от способов получения сертификата.

Flow спокойно заменяется мультиплексацией, в том числе для обхода обнаружения TLS-in-TLS

Вас не затрудниит написать чуть подробнее с точки зрения маскировки и настройки.

Вы сократили названия , пока в процессе изучения))

Настроил вариант VLESS + TLS с маскировкой под свой сайт (Nginx) считая этот вариант лучшим из лучших.

поэтому, если вам нужна лучшая безопасная и устойчивая комбинация, Reality+xtls-rprx-vision+utls должны быть лучшим выбором.

но эта комбинация не может пройти через CDN, это недостаток.

Для CDN необходимо использовать XHTTP (не все клиенты поддерживают) или xtls с gRCP / HTTPUpgrade

CDN -По сути, это распределенная система серверов, которая хранит данные с помощью веб-сервисов Amazon или облачного хранилища Google, и предоставляет эти данные пользователю через ближайший сервер, чтобы загрузка или буферизация веб-страниц была низкой.

Какой смысл использовать Google,Amazon и Cloudflare ?

Например это VLESS + Reality + Xtls-prx-vision + utls . Порт 443 , маскировка под чужой сайт надейные с помощью программы RealiTLScanner. Yachoo указан как пример , очевидно нужно указывать что-то не выделяющееся в Dest и SNi , условно облако итд

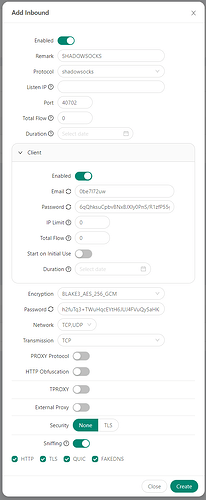

Это настройка Shadowsocks ( он же Shadowsocks2022)

Добрый вечер. Не стал создавать новую тему, потому что как я понял, подобные темы не любят модераторы/админы и закрывают их. Но у меня короткий вопрос, на который, надеюсь, ответят и не посчитают его неуместным или хотя бы направят в нужное место (приличное). На T-Mobile в Питере прокатывали конфиги c SNI соцсетей или мессенджеров, что позволяло не тратить трафик, но в другом регионе я заметил пару дней назад, что трафик расходуется. Может быть это случилось уже в Питере несколько дней назад и я просто не обратил внимание. Что они там придумали и можно ли это как-то обойти? Речь не идет о скачивании терабайт через торренты и приближении к блокировке из-за подозрительно большого трафика, а то видел тут страшилки про чуть ли не черные воронки у места проживания за выявленное читерство со стороны ОПСОСов.