Если у вас прошивка версии 3.8 или новее

-

Должны быть установлены компоненты «Фильтрация контента и блокировка рекламы при помощи облачных сервисов» и «Прокси-сервер DNS-over-HTTPS». Если у вас оригинальный роутер Keenetic, то установите эти компоненты, если не оригинальный, то все компоненты уже установлены.

-

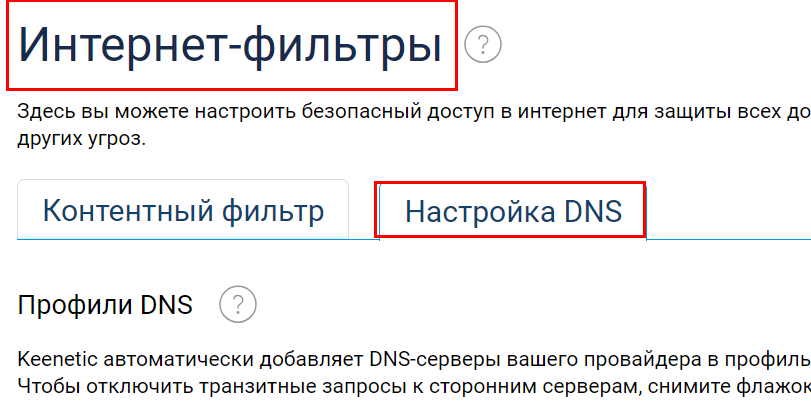

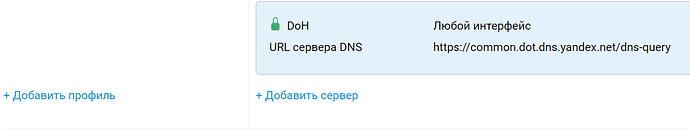

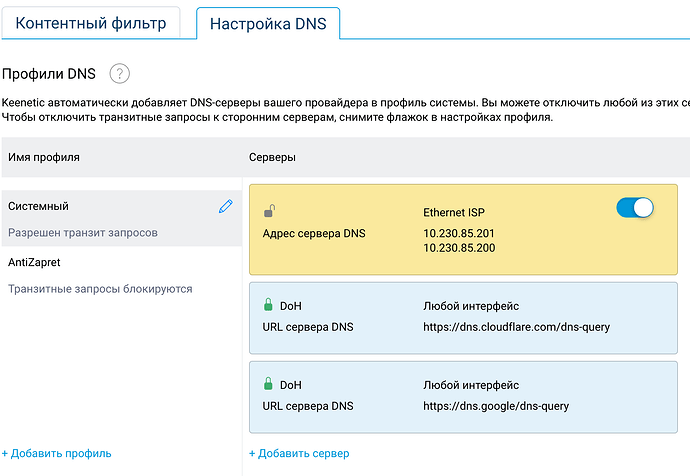

В разделе «Интернет-фильтр» на вкладке «Настройка DNS» в «Системный» профиль добавить серверы

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://common.dot.dns.yandex.net/dns-query

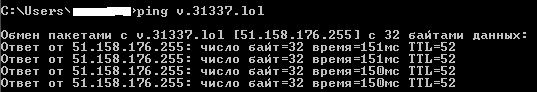

Домен: v.31337.lol

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.google/dns-query

Домен: v.31337.lol

Вы можете использовать другие публичные DNS, главное, чтобы это были серверы DNS-over-HTTPS.

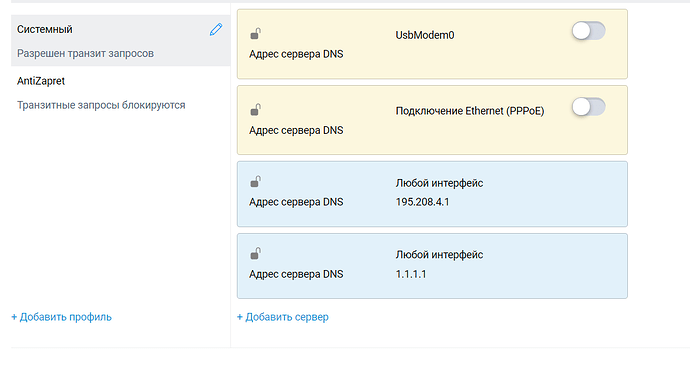

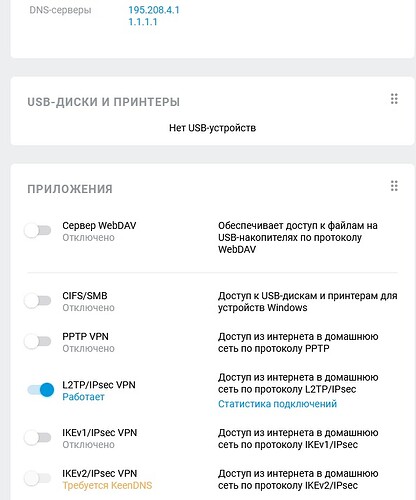

- В том же разделе («Интернет-фильтр» на вкладке «Настройка DNS») в «Системном» отключить получение адресов от провайдера и добавить серверы

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 195.208.4.1

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 1.1.1.1

Вы можете использовать другие публичные серверы, главное, чтобы соблюдались условия:

- это должны быть классические IPv4 DNS-серверы, никаких IPv6/DoH/DoT

- эти серверы не должны пересекаться с теми, которые используются на предыдущем шаге (например, если вы использовали сервер

dns.google, то тут нельзя использовать сервер8.8.8.8, т. к. это один и тот же сервер)

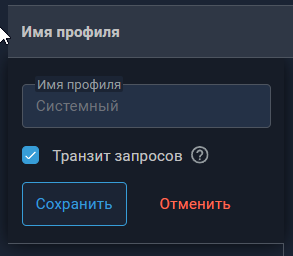

Внимание: если у вас прошивка 3.9 и новее желательно отключить «Транзит запросов» для «Системного» профиля.

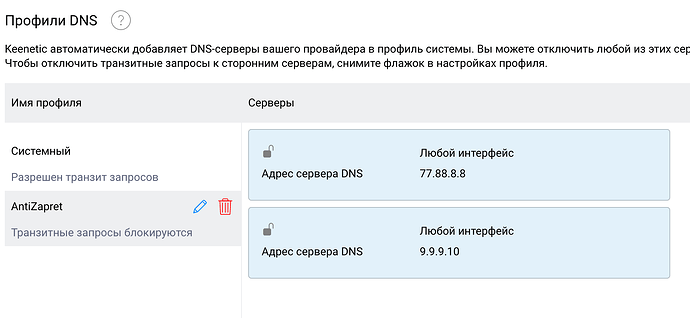

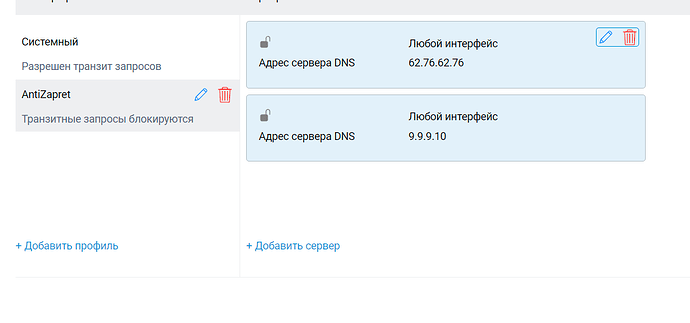

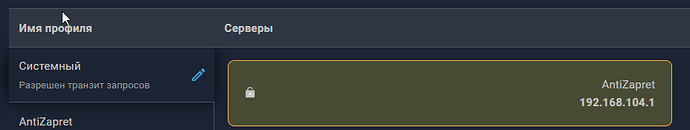

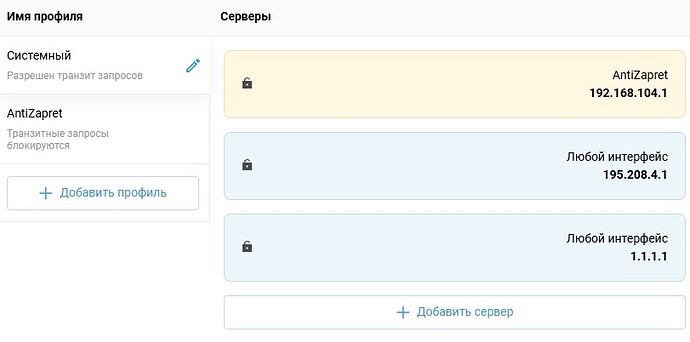

- В разделе «Интернет-фильтр» на вкладке «Настройка DNS» создать профиль «AntiZapret» и добавить в него серверы

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 62.76.62.76

Тип сервера DNS: По умолчанию

Адрес сервера DNS: 9.9.9.10

Нажать «Сохранить», чтобы рядом с именем профилей пропала звёздочка.

Вы можете использовать в профиле «AntiZapret» другие публичные серверы (вместо 62.76.62.76 и 9.9.9.10, как в примере), главное, чтобы соблюдались условия:

- это должны быть классические IPv4 DNS-серверы, никаких IPv6/DoH/DoT

- эти серверы не должны пересекаться с теми, которые использовались на предыдущих шагах (например, если вы использовали сервер

dns.googleна первом шаге, то тут нельзя использовать сервер8.8.8.8, т. к. это один и тот же сервер)

Внимание: если у вас прошивка 3.9 и новее желательно отключить «Транзит запросов» для только что созданного профиля «AntiZapret».

-

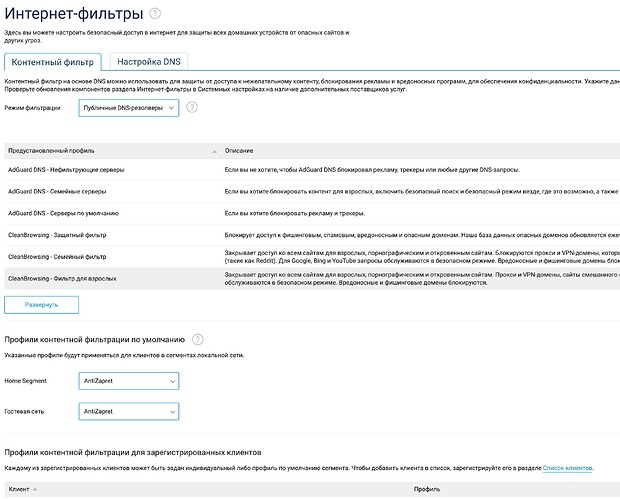

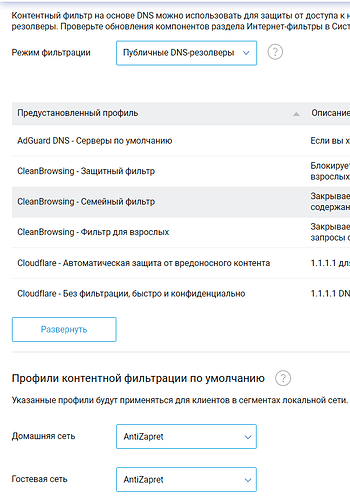

В разделе «Интернет-фильтры» на вкладке «Контентный фильтр» выбрать режим фильтрации «Публичные DNS-резолверы и настраиваемые профили». Ниже в разделе «Профили контентной фильтрации по умолчанию» для всех сетей (домашняя, гостевая) выбрать из выпадающего списка профиль «AntiZapret» (он в самом низу выпадающего списка).

-

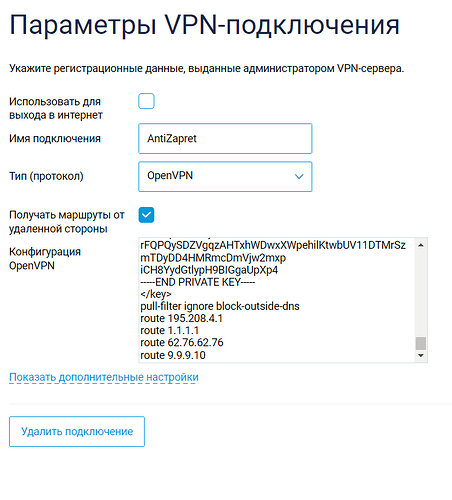

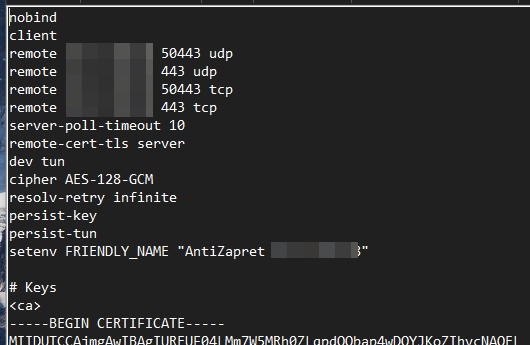

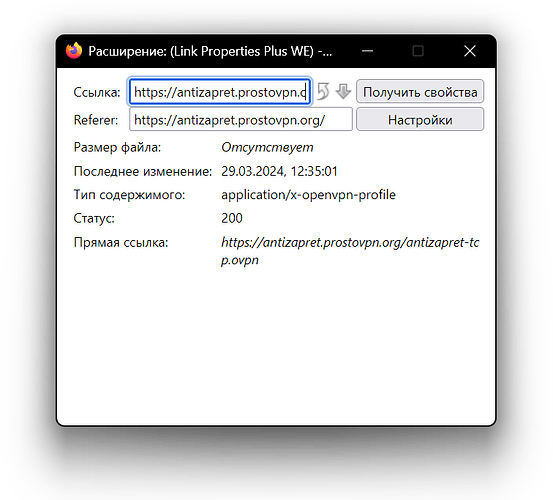

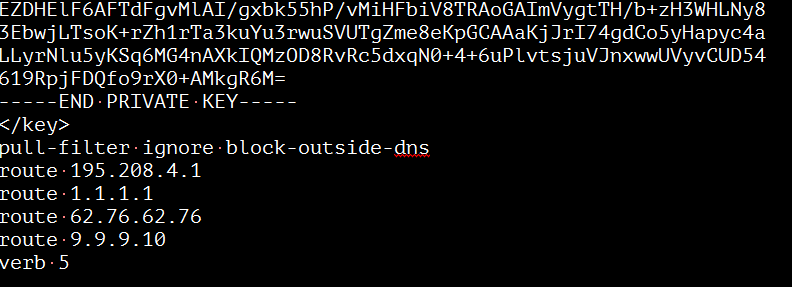

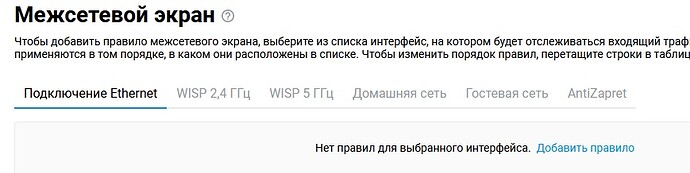

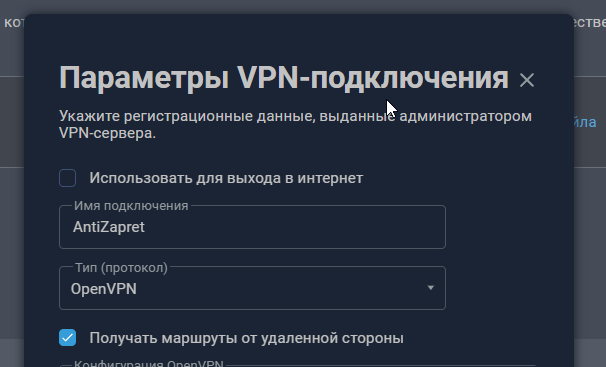

В разделе «Другие подключения» создать OpenVPN-подключение с именем «AntiZapret». Включить настройки «Использовать для выхода в Интернет» и «Получать маршруты от удаленной стороны». Скачать файл конфигурации (зеркало на случай, если сайт заблокировали; ещё зеркало), открыть его блокнотом и вставить содержимое в поле «Конфигурация OpenVPN». Кроме того, туда же в самое начало или самый конец добавить следующие строки

pull-filter ignore block-outside-dns

route 195.208.4.1

route 1.1.1.1

route 62.76.62.76

route 9.9.9.10

Важно: эти адреса в конфиге OpenVPN должны полностью совпадать с теми, которые вы указали на шагах 2 и 3. Если вы использовали не 62.76.62.76 и 9.9.9.10, а, скажем, 8.8.4.4, то и тут у вас будет route 8.8.4.4

Внимание: если у вас прошивка версии 3.8, нужно удалить строку setenv opt data-ciphers AES-128-GCM:AES-256-GCM:AES-128-CBC. На более свежих прошивках (3.9 и новее) это УДАЛЯТЬ НЕ НУЖНО.

- Включить это только что созданное OpenVPN-подключение.

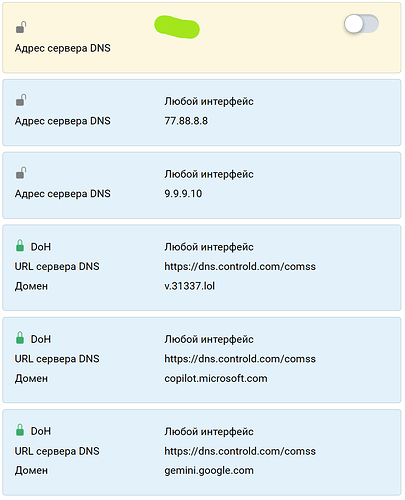

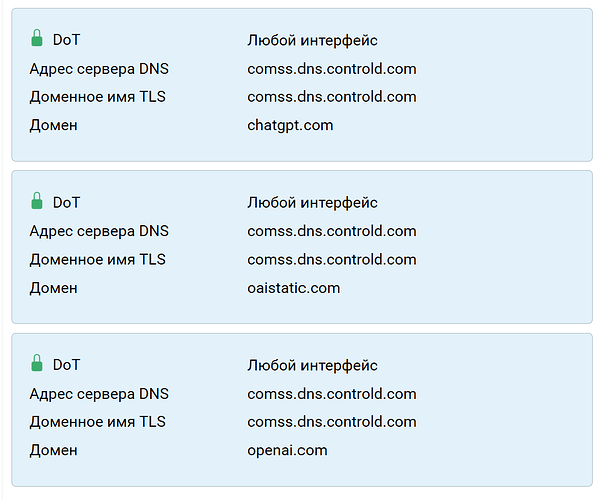

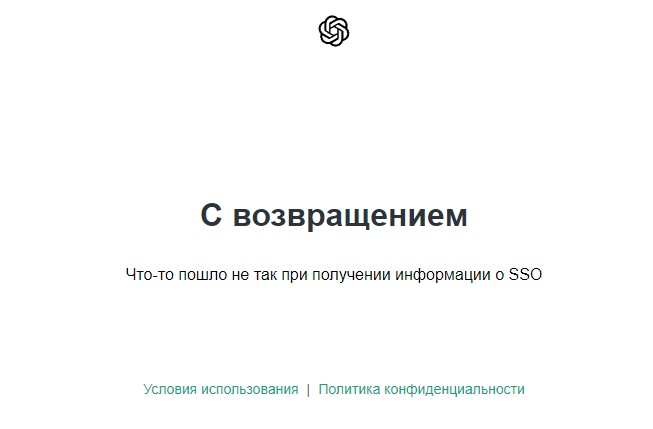

Опционально: доступ к ИИ-сервисам (ChatGPT, Microsoft Copilot, Bing Chat и Google Gemini) из России

В разделе «Интернет-фильтр» на вкладке «Настройка DNS» в «Системный» профиль добавить серверы:

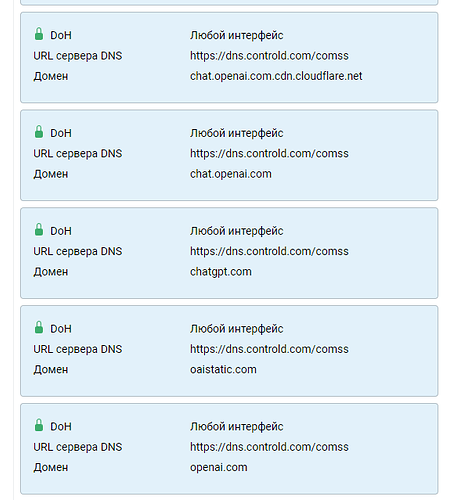

Для доступа к ChatGPT (веб)

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: chatgpt.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS:https://dns.comss.one/dns-query

Домен: openai.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: oaistatic.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: oaiusercontent.com

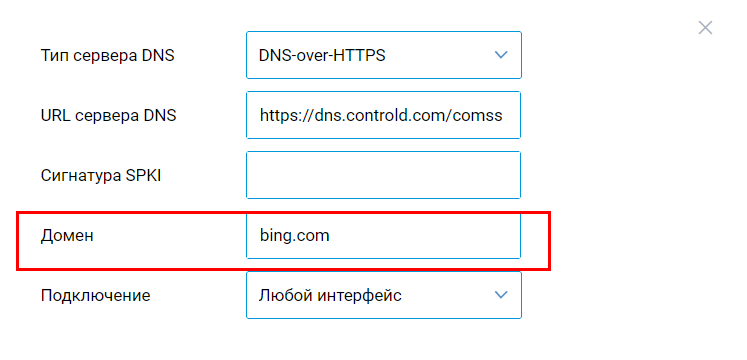

Для доступа к Microsoft Copilot (приложение Windows) и Microsoft Copilot: Your AI companion

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: copilot.microsoft.com

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: bing.com

Для доступа к Google Gemini через браузер

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: gemini.google.com

Для доступа к Google Gemini через приложение на Android дополнительно добавить

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.comss.one/dns-query

Домен: proactivebackend-pa.googleapis.com

Поскольку KeeneticOS не позволяет добавить более 8 записей DoH, придётся либо отказаться от каких-то сервисов, либо вместо DNS-over-HTTPS и https://dns.comss.one/dns-query использовать DNS-over-TLS и dns.comss.one. В таком случае допустимое количество серверов увеличиваетсчя до 16 (8 DoH + 8 DoT). Если ваш провайдер не перехватывает DNS-трафик, то вместо DNS-over-HTTPS можете использовать обычный DNS и адрес 195.133.25.16, тогда можно вместить больше доменов.

Опционально: совместная работа AdGuard Home, установленного на роутере, с АнтиЗапретом.

Если вы используете не публичный АнтиЗапрет, а свой собственный, развёрнутый на вашем сервере, то в инструкции ничего не меняется за исключением того, что шаг 1 вы пропускаете полностью, а на шаге 5 берёте свой файл конфигурации. Кроме того, домены ИИ-сервисов вам проще добавить в “белый” список на вашем сервере и проксировать их через него, а не использовать Comss DNS. Актуальный список доменов, блокирующих со своей стороны доступ из России, вы можете взять в моём репозитории.

Если у вас прошивке версии 3.7 или старее

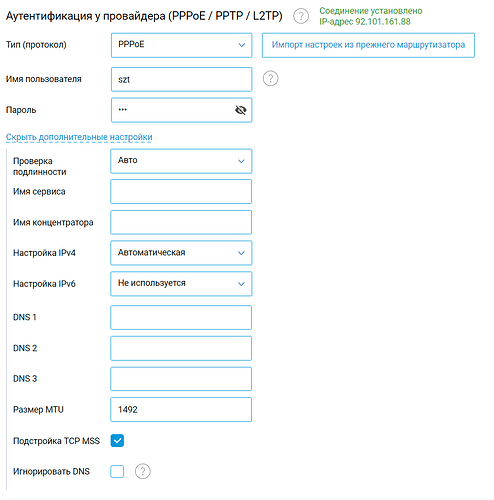

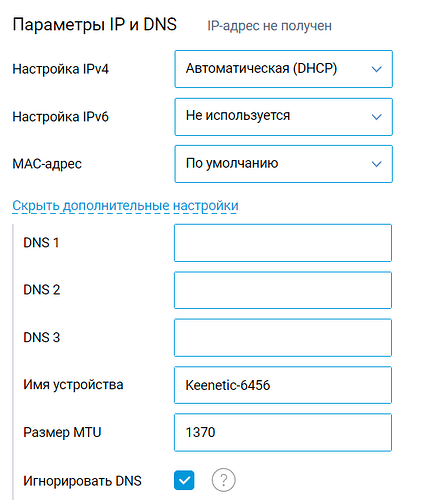

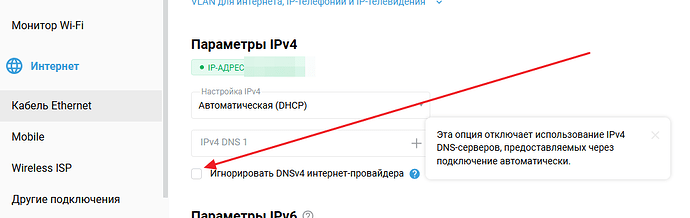

- В свойствах подключения к провайдеру включить настройку «Игнорировать DNS», а также вписать в качестве «DNS 1» и «DNS 2» адреса каких-нибудь публичных DNS-серверов, например,

77.88.8.8и9.9.9.10. Если у вас подключение к провайдеру по протоколу PPPoE, то это всё надо делать в настройках PPPoE. Если у вас модем, то всё это делать в настройках самого модема (вам виднее, где там у модема настройки, у модемов обычно свой веб-интерфейс).

Внимание: Если подключение к провайдеру у вас осуществляется в виде VPN-подключения (LT2P/PPTP) к какому-то непубличному серверу (например, tp.internet.beeline.ru или l2tp.freedom), адрес которого не резолвится через публичные DNS, то вместо домена (в примере выше tp.internet.beeline.ru) указывайте его IP. Иначе, подключение к провайдеру работать не будет, поскольку включена настройка «Игнорировать DNS».

Вы можете использовать другие публичные серверы (вместо 77.88.8.8 и 9.9.9.10, как в примере), главное, чтобы это были классические IPv4 DNS-серверы, никаких IPv6/DoH/DoT

- В разделе «Другие подключения» создать OpenVPN-подключение с именем «AntiZapret». Включить настройки «Использовать для выхода в Интернет» и «Получать маршруты от удаленной стороны». Скачать файл конфигурации (зеркало на случай, если сайт заблокировали; ещё зеркало), открыть его блокнотом и вставить содержимое в поле «Конфигурация OpenVPN». Кроме того, туда же в самое начало или самый конец добавить следующие строки

pull-filter ignore block-outside-dns

route 77.88.8.8

route 9.9.9.10

А также удалить строку setenv opt data-ciphers AES-128-GCM:AES-256-GCM:AES-128-CBC

Важно: эти адреса в конфиге OpenVPN должны полностью совпадать с теми, которые вы указали на шаге 1. Если вы на шаге 1 использовали не 77.88.8.8 и 9.9.9.10, а, скажем, 1.1.1.1, то и тут у вас будет route 1.1.1.1

- Включить это только что созданное OpenVPN-подключение.

Если вы используете не публичный АнтиЗапрет, а свой собственный, развёрнутый на вашем сервере, то в инструкции ничего не меняется за исключением того, что на шаге 2 вы берёте свой файл конфигурации.

[зарезервировано на будущее]

Спасибо, помогло

Работает ли у вас AZ совместно с удаленным доступом через KeenDNS?

У меня при включении AZ роутер становится недоступным.

У меня нет оригинальных Keenetic-ов с актуальной версией прошивки. Только пиратки, на которых KeenDNS не работает, и старый оригинал с прошивкой 2.16, до которого я в ближайшие недели вряд ли доберусь.

На 2.16, кстати, всё настраивается, как и на 3.6, за тем исключением, что опция “использовать DNS провайдера” в веб-интерфейсе отсутствует и её нужно выключать через CLI командой no ip dhcp client name-servers (на интерфейсе WAN).

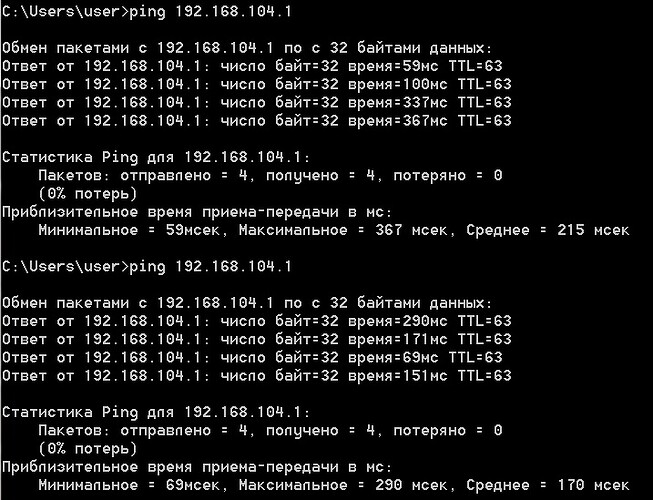

Диагностика в случае возникновения проблем

-

Добавьте в конфиг строку

verb 5

Это заставит OpenVPN выдавать в системный журнал более подробные сведения о происходящем. После этого смотрите системный журнал в разделе настроек «Диагностика». -

Возможно, провайдер заблокировал доступ к домену АнтиЗапрета. Особенно актуально для прошивок 3.6 и старее, где нет защиты от блокировки доступа к серверу. Скачайте актуальный файл конфигурации и убедитесь, что адрес в строке

remote ...совпадает с тем, который указан в конфиге на роутере. -

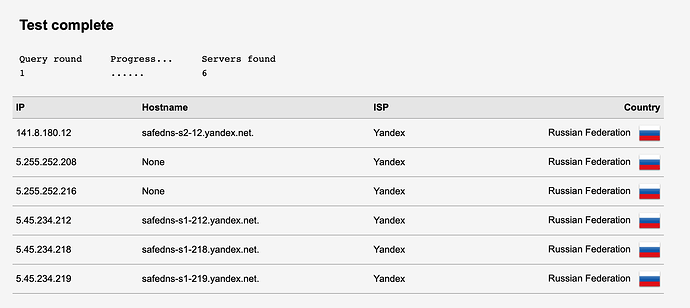

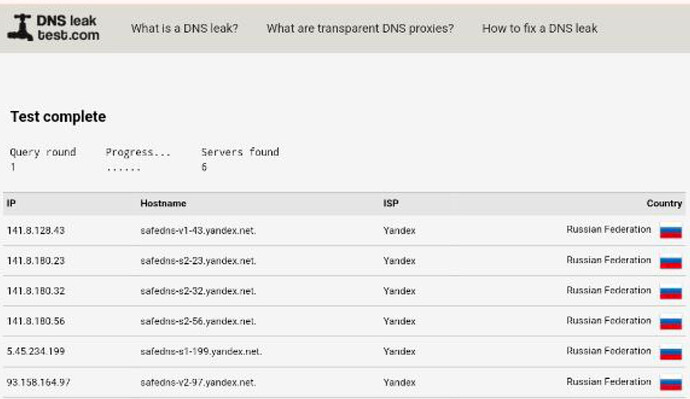

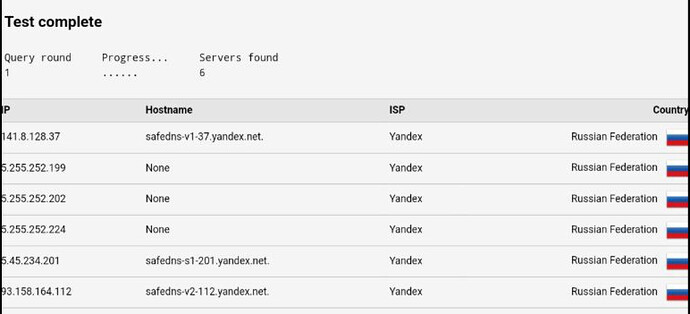

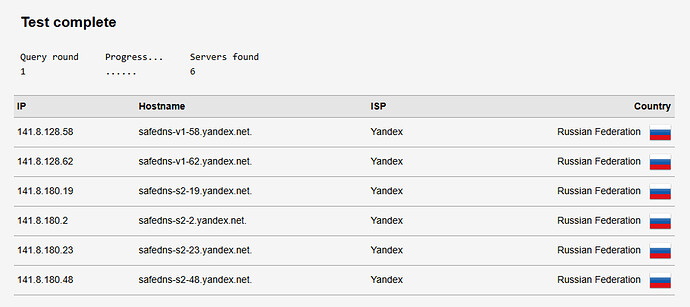

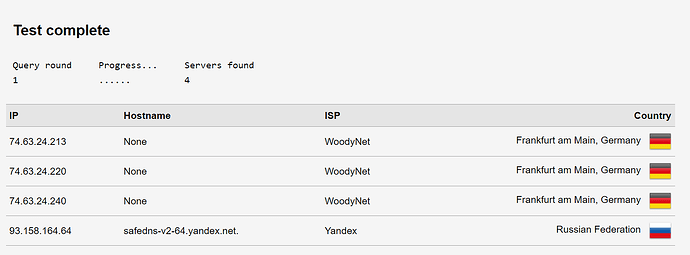

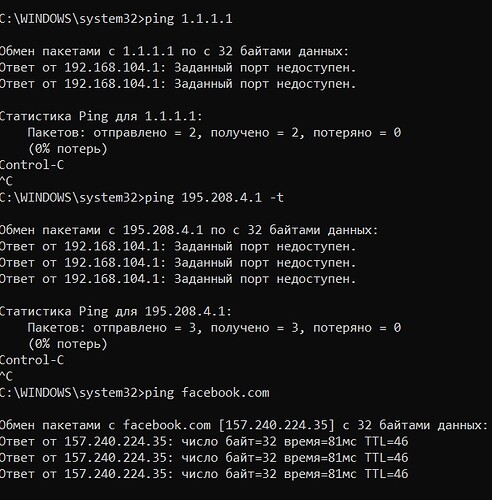

Пройдите стандартный тест («standard test») на сайте dnsleaktest.com

В результатах теста должен быть лишь ОДИН сервер — сервер АнтиЗапрета. Если вы видите какие-то другие серверы, возможно, на устройстве, на котором вы проходите тест, уже настроен какой-то VPN, установлено расширение для обхода блокировок в браузере, указаны вручную адреса сторонних DNS-серверов в настройках подключения к сети, либо включён «безопасный DNS» в настройках браузера или настройках операционной системы. Всё это необходимо отключить. -

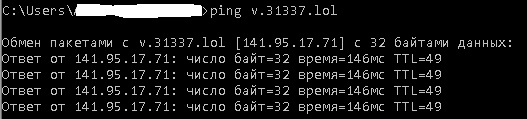

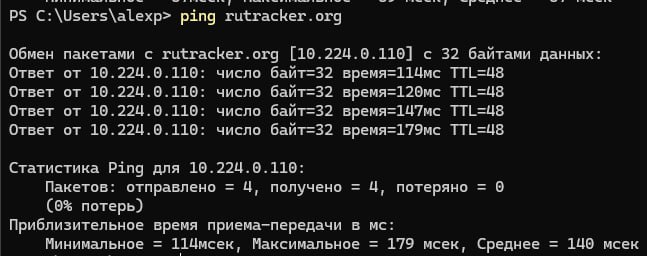

Проверьте, в какие IP-адреса преобразуются имена заблокированных доменов.

Самый простой способ: выполнить в консоли на клиентском устройстве (не на самом роутере) пинг заблокированного ресурса:ping rutracker.org

При правильных настройках пинг пойдёт до адреса, начинающегося с10., например

Обмен пакетами с rutracker.org [10.224.0.209]

Подскажите пожалуйста, если я настрою свой Keenetic по этой инструкции, будут проксироваться все сайты или только заблокированные РК?

Только.

Понятно.Спасибо.Настроил по инструкции всё работает.

Подскажите, пожалуйста, возможно ли настроить Keenetic на одновременную работу DNS-фильтра AntiZapret (настроен по инструкции) и DNS-серверов Comss.one для работы Gemini (AI от Google)?

По отдельности два настроенных по инструкции DNS-фильтра работают:

- включаю

AntiZapretс DNS-серверами77.88.8.8и9.9.9.10- разблокируются сайты; - влючаю

Системныйс DoH и DoT от Comss.one DNS - работает Gemini (AI от Google).

Реально работает у меня на Дом.Ру. Спасибо!

Keenetic Viva, прошивка 4.1.3

Если поставить вопрос иначе:

Можно ли настроить роутер таким образом, чтобы web-страница gemini.google.com фильтровалась DNS-фильтром Системный, в то время как для всего сегмента влючен DNS-фильтр AntiZapret?

В Системный профиль нужно добавить DoH комсы для конкретного домена (в моём случае это bing.com для Microsoft Copilot, в вашем будет gemini.google.com или вообще google.com, а может быть понадобятся ещё какие-то адреса). Этот DoH комсы будет использоваться, чтобы резолвить именно указанный домен, поэтому он не нарушает работу АнтиЗапрета.

Будет полезно добавить в системный профиль ещё раз DoH комcы, но уже для домена antizapret.prostovpn.org или v.31337.lol (смотря какой у вас сервер указан в конфиге OpenVPN, старый antizapret.prostovpn.org или новый v.31337.lol). Это помогает обходить блокировку АнтиЗапрета со стороны провайдеров.

Результат: при заходе на Bing AI - Suchen мне доступен Copilot. Если бы для этого домена не использовался DNS комсы, я бы получил сообщение, что Copilot мне не полагается. При этом, все остальные домены резолвятся через АнтиЗапрет, поэтому работает обход блокировок.

Было бы куда проще, если бы KeeneticOS позволяла добавлять DoH/DoT для конкретного домена не только в системный профиль. Но по какой-то причине это доступно лишь для системного.

Благодарю.

Теперь работает AntiZapret и Gemini одновременно.

PS: Copilot заработал после добавления домена copilot.microsoft.com, т.е. с доменом bing.com Copilot не захотел работать.

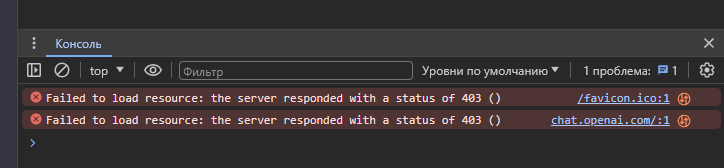

Класс! Гемини заработал а вот Copilot нет, и на бинг даже не заходит (добавил оба)! А можно так же сделать для чатгпт или у нее слишком много доменов? добавил 4 основных:

chat.openai.com

intercomcdn.com

oaistatic.com

oaiusercontent.com

но не открывается.

Хотя у меня не открывается чатгпт даже когда я добавил эти домены в список кастомных хостов (антизапрет на своем сервере)

UPD. 1 не знаю связано это или нет, но через 10 мин обновил прошивку на роутере и гемини перестал открываться… если кто-то может натолкнуть, куда копать, то пожалуйста, помогите.

UPD. 2 через 10 мин заработало снова)

Можно в браузере через инструменты разработчика посмотреть, к каким доменам идут запросы при обращении к chat.openai.com

Я пытался, но ни к каким особенным доменам не ведет, причем на странице блокировки показывает не айпишник сервера, а мой домашний, я их менял, но толку нет…

неужели может мешать favicon.ico?

UPD. добавил все что можно, помогло.

еще нужно добавить oaiusercontent.com но внезапно, в настройках моего роутера больше 8 доменов DoH нельзя добавить, он просто исчезает…

*controld.com можете смело заменить на что-либо другое. Активно пользовался им, пока не стал частенько падать сервис у них, причем прилично надолго для DNS

Можно было б и заменить, если б знать на что, хотя бы работает… я все эти домены себе в антизапрет добавлял, в include-hosts-custom, и результата не было, а это пока фурычит.

У них не просто DoH, а так называмый Smart DNS

Который трафик до некоторых доменов, связанных с MS Copilot, пускает через прокси комсы.

Если использовать какой-нибудь обычный DoH-сервер, то копилот работать не будет, т.к. HTTP-запросы идут с вашего российского IP.

Общий принцип работы таких DNS описан здесь.

Чтобы заставить работать chatgpt в моем случае хватило этих доменов:

oaiusercontent.com - нужно еще добавить если хочешь грузить в чат картинки и прочие файлы.

Оказалось, что можно и не менять первоначальную инструкцию из первого поста. Достаточно добавить DNS комсы с привязкой к доменам в системный профиль.

Первый пост темы обновлён.

Если на oaistatic.com зайти браузером, получаем сообщение о блокировке.

Отсюда есть мнение, что комса проксирует лишь cdn.oaistatic.com, а не oaistatic.com

Подскажите, чтобы запустить приложение Gemini на Android нужно прописать ? api.google.com

Надо взять какой-нибудь сниффер DNS (я использую Adguard, в котором есть возможность логировать DNS-запросы) и посмотреть, к каким доменам обращается приложение. Затем экспериментально выяснить, какие из этих доменов нужно проксировать.

После каждой неудачной попытки нужно очищать данные приложения Gemini.

мне помогло вот это:

proactivebackend-pa.googleapis.com

Спасибо все заработало но есть 2 нюанса

- Не работает chatgpt( все сделал по инструкции

- Медленно подгружает Instagram

Подскажите можно ли это исправить?

- У меня работает.

- На скорость работы инстаграма периодически жалуются, это не проблема именно Keenetic, если тормозит, создавайте тему в общем разделе

Здравствуйте. Подскажите пожалуйста почему перестал открываться сайт kinozal.tv через AntiZapret на прошивке Keenetic?

Такие сайты как nnmclub.to , rutor.info и др. работают, а вышеуказанный нет.

ping kinozal.tv как и положено идет до адреса, начинающегося с 10.

Через строку “URL автоматической настройки прокси” https://p.thenewone.lol:8443/proxy.pac

в браузере или через расширение Censor Tracker всё работает.

Какие-то проблемы у VPN АнтиЗапрета, не связано с KeeneticOS. Создавайте тему в общем разделе. Здесь обсуждаются лишь нюансы настройки именно на Keenetic, а не проблемы АнтиЗапрета в целом.

Сделал все по инструкции из первого поста. Роутер кинетик kn-3810 с последней прошивкой

На заблокированные сайты пускает, а вот в приложении и на сайте Ozon перестало прогружать картинки. Если все отключаю, сразу картинки грузит. в чем может быть затык?

P.S. Сейчас просто на телефоне подключился к антизапрету через конфиг файл и то же картинки не грузятся.

Таким образом, проблема не относится к Keenetic и её нужно адресовать в общий раздел.

Был настроен конфиг antizapret по инструкции из первого поста. Сегодня обновлял прошивку с 4.0.7. до 4.1.7 после этого антизапрет перестал подключаться. В его настройках не менял ничего.

Если до включения антизапрета включить на роутере WARP, соединение с антизапретом устанавливается. Я правильно понимаю, что скорее всего смена прошивки просто совпадение и блокировка на стороне провайдера - в последнее время перестали работать несколько других VPN соединений wireguard?

Без взгляда на системный журнал остаётся лишь гадать на бараньей лопатке.

С виду похоже на то, как если бы не был выполнен п.1 из инструкции. Поэтому используется DNS провайдера и когда OVPN пытается отрезолвить домен для поднятия туннеля, провайдер возвращает хрень.

Ну а при подключённом WARP всё резолвится через него.

Нужно убедиться, что в системном профиле указаны DoH/DoT-серверы, а в настройках WARP лучше DNS не указывать вовсе.

Не знаю, как Вы догадались, но проблема была именно в этом. Добавил сервера DNS-over-HTTPS и все заработало. Только не понимаю, почему до этого конфиг успешно работал без них?

Потому что провайдер не блокировал, как вариант. А тут начал.

Подскажите пожалуйста, я правильно понимаю что контейнер в соседней темы для собственного VPS подходит для подключения кинетика? т.е. там есть опенвпн и тд. Просто хочется сделать собственный ВПС чтобы именно роутер у нему подключался, а заодно ютуб перенаправить туда

Да, там тоже OpenVPN.

Ещё вопрос, а зачем оставлять на системном профиле ipv4 DNS от провайдера? Разве не будет работать если оставить только DoH?

KeeneticOS игнорирует DNS провайдера при наличии DoH/DoT, поэтому отключать получение DNS от провайдера нет смысла. Возможно, стоит об этом упомянуть в инструкции, т.к. это не очень очевидно.

Подскажите пожалуйста, почему когда я соединяюсь по tcp всё ок, но если меняю конфиг и конекчушь по udp (proto udp) то получаю адрес из другого пула, но при этом сайты не грузятся?

Не используйте UDP-подключение. Оно не поддерживается, не анонсируется, и может быть убрано в любой момент.

А не подскажите как разблокировать функцию “Интересное Windows” (The Windows Spotlight) с просмотром изображений при загрузке пк?

36 posts were split to a new topic: Обход замедления YouTube на прошивке Keenetic с помощью tpws

Обсуждение обхода замедления YouTube перенесено в отдельную тему, чтобы не смешивать обсуждение двух совершенно разных руководств.

Здесь остаётся обсуждение именно АнтиЗапрета.

Стоит outline на своем сервере, последние 2 дня похоже начались блокировки. Дома на кинетике стоит антизапрет ,сделал на кинетике vpn сервер ipsecv2 при подключении трафик идет без антизапрета. Как настроить

vpn сервер ,чтобы проходил через антизапрет?

подскажите плз как на прошивке 3.7.4 доступ к ChatGPT сделать? там в настройках DNS-over-HTTPS только Имя сервера DNS, Формат, Сигнатура SPKI и Подключение.

Добрый день. Долго мучался с настройками DNS в дефолтном профиле, но все не получал желаемого результата.

И тут вспомнил, что в настройках домашней сети есть dhcp опции, которые раздают всем устройствам DNS адреса гугла. Я же в туннель антизапрета заворачивал quad9 и yandex.

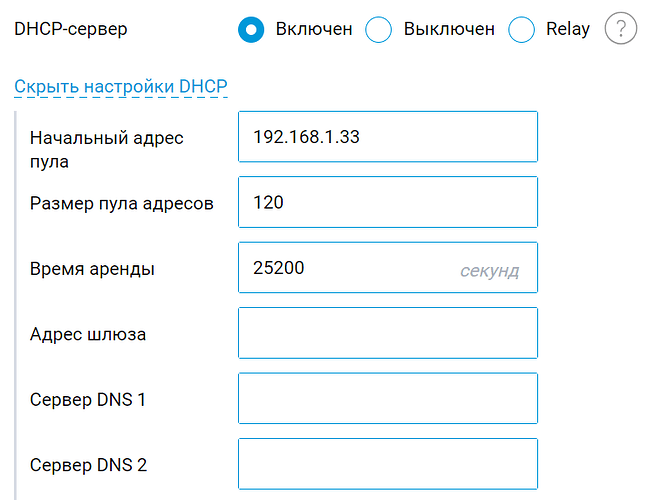

Правильно ли понимаю что в параметры DHCP нужно указывать адрес самого роутера как DNS, а уже DNS ходит разрешать имена через адреса указанные в системном профиле?

Обновиться. В этой версии, очевидно, ещё не реализована возможность указать адрес DNS в привязке к домену.

Не нужно там вообще ничего указывать.

При таких настройках клиентам в локалке по DHCP выдаётся адрес роутера в качестве DNS.

Через адреса, указанные в профиле “AntiZapret”. Который вы по инструкции назначаете сегменту “Домашняя сеть”.

Системный профиль используется для запросов, инициированных самим роутером (отрезолвить домен VPN-сервера, отрезолвить домены компании Keenetic и т.п.)

Я почему-то не могу создать другой профиль кроме системного. Кнопки нет в принципе. Прошивка актуальная.

Она там в самом низу страницы.

Версия OS 4.1.7, всё по инструкции, четыре раза перепроверил, dnsleak тест не проходит. Включил verbose режим, ничего подозрительного openVPN не пишет. Зато кинетик ругается на DoH сервера: DNS-over-HTTPS name server "..." is disregarded while Internet Filter is active. Никаких других фильтров, кроме антизапрета нет, да и его отключение не влияет на ошибку.

[I] Aug 7 21:15:31 ndm: Dns::Secure::ManagerDoh: DNS-over-HTTPS name servers cleared.

[W] Aug 7 21:15:31 ndm: Dns::Secure::ManagerDoh: DNS-over-HTTPS name server "https://dns.cloudflare.com/dns-query" is disregarded while Internet Filter is active.

[W] Aug 7 21:15:31 ndm: Dns::Secure::ManagerDoh: DNS-over-HTTPS name server "https://dns.google/dns-query" is disregarded while Internet Filter is active.

[I] Aug 7 21:15:31 ndm: Core::System::StartupConfig: saving (http/rci).

[I] Aug 7 21:15:32 https-dns-proxy: Shutting down gracefully. To force exit, send signal again.

[I] Aug 7 21:15:32 https-dns-proxy: Core::Syslog: last message repeated 2 times.

[I] Aug 7 21:15:32 ndm: Dns::Secure::Tools: unable to obtain addresses for "dns.cloudflare.com".

[I] Aug 7 21:15:32 ndm: Dns::Secure::DohConfigurator: "System": skip service "https://dns.cloudflare.com/dns-query", wait for bootstrap.

[I] Aug 7 21:15:32 ndm: Dns::Secure::Tools: unable to obtain addresses for "dns.google".

[I] Aug 7 21:15:32 ndm: Dns::Secure::DohConfigurator: "System": skip service "https://dns.google/dns-query", wait for bootstrap.

[I] Aug 7 21:15:32 https-dns-proxy: Shutting down gracefully. To force exit, send signal again.

[I] Aug 7 21:15:32 https-dns-proxy: Core::Syslog: last message repeated 2 times.

[I] Aug 7 21:15:32 ndm: Dns::Secure::Tools: unable to obtain addresses for "dns.cloudflare.com".

[I] Aug 7 21:15:32 ndm: Dns::Secure::DohConfigurator: "Policy0": skip service "https://dns.cloudflare.com/dns-query", wait for bootstrap.

- Проверьте, что возле подключения OpenVPN указано, что оно подключилось и получен IP-адрес

- Под спойлер засуньте конфигурацию OpenVPN

- Скриншоты настроек “Контентный фильтр” и скринщоты профилей DNS

Пару дней тестирую уже, вроде работает без особых проблем. Бывает иногда в телеге долго чаты открываются и изображения не грузятся. Зато не надо дергать VPN. Выражаю благодарность за столь понятный гайд.

PS: до этого очень долго юзал антизапрет в браузере, а тут такие приколы, рад что снова купил кинетик.

Gemini ни в какую не доступен ни с PC ни с Pixel 8.

ChatGPT работает и очень хорошо работает =)

Спасибо за помощь. Есть ощущение, что не работает подключение DoH. Но я не знаю, как это проверить. На форумах пишут, что в логах должно быть что-то вроде Dns::Secure::DotConfigurator: "System": using "77.88.8.7:853:77.88.8.7" as upstream. Ничего похожего нет.

OpenVPN, насколько я вижу, получает IP адрес

Логи OpenVPN

[I] Aug 7 22:10:01 OpenVPN1: OpenVPN 2.6.7 [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [MH/PKTINFO] [AEAD] [DCO]

[I] Aug 7 22:10:01 OpenVPN1: library versions: OpenSSL 3.1.5 30 Jan 2024, LZO 2.10

[I] Aug 7 22:10:01 OpenVPN1: DCO version: N/A

[I] Aug 7 22:10:01 OpenVPN1: Control Channel MTU parms [ mss_fix:0 max_frag:0 tun_mtu:1250 tun_max_mtu:0 headroom:126 payload:1600 tailroom:126 ET:0 ]

[I] Aug 7 22:10:01 OpenVPN1: Data Channel MTU parms [ mss_fix:0 max_frag:0 tun_mtu:1500 tun_max_mtu:1600 headroom:136 payload:1768 tailroom:562 ET:0 ]

[I] Aug 7 22:10:01 OpenVPN1: Socket Buffers: R=[87380->87380] S=[16384->16384]

[I] Aug 7 22:10:01 OpenVPN1: Attempting to establish TCP connection with [AF_INET]141.95.17.71:1194

[I] Aug 7 22:10:01 OpenVPN1: TCP connection established with [AF_INET]141.95.17.71:1194

[I] Aug 7 22:10:01 OpenVPN1: TCPv4_CLIENT link local: (not bound)

[I] Aug 7 22:10:01 OpenVPN1: TCPv4_CLIENT link remote: [AF_INET]141.95.17.71:1194

[I] Aug 7 22:10:01 OpenVPN1: NOTE: UID/GID downgrade will be delayed because of --client, --pull, or --up-delay

[I] Aug 7 22:10:01 OpenVPN1: TLS: Initial packet from [AF_INET]141.95.17.71:1194, sid=a94497d2 35532daa

[I] Aug 7 22:10:01 OpenVPN1: VERIFY SCRIPT OK: depth=1, CN=AntiZapret CA2

[I] Aug 7 22:10:01 OpenVPN1: VERIFY OK: depth=1, CN=AntiZapret CA2

[I] Aug 7 22:10:01 OpenVPN1: VERIFY KU OK

[I] Aug 7 22:10:01 OpenVPN1: Validating certificate extended key usage

[I] Aug 7 22:10:01 OpenVPN1: ++ Certificate has EKU (str) TLS Web Server Authentication, expects TLS Web Server Authentication

[I] Aug 7 22:10:01 OpenVPN1: VERIFY EKU OK

[I] Aug 7 22:10:01 OpenVPN1: VERIFY SCRIPT OK: depth=0, CN=antizapret-server-shared

[I] Aug 7 22:10:01 OpenVPN1: VERIFY OK: depth=0, CN=antizapret-server-shared

[I] Aug 7 22:10:02 ndm: Core::System::StartupConfig: configuration saved.

[I] Aug 7 22:10:02 OpenVPN1: Control Channel: TLSv1.3, cipher TLSv1.3 TLS_AES_256_GCM_SHA384, peer certificate: 2048 bits RSA, signature: RSA-SHA256, peer temporary key: 253 bits X25519

[I] Aug 7 22:10:02 OpenVPN1: [antizapret-server-shared] Peer Connection Initiated with [AF_INET]141.95.17.71:1194

[I] Aug 7 22:10:02 ndm: Network::Interface::EndpointTracker: "OpenVPN1": added a host route to 141.95.17.71 via 109.230.132.1 (GigabitEthernet1).

[I] Aug 7 22:10:02 OpenVPN1: TLS: move_session: dest=TM_ACTIVE src=TM_INITIAL reinit_src=1

[I] Aug 7 22:10:02 OpenVPN1: TLS: tls_multi_process: initial untrusted session promoted to trusted

[I] Aug 7 22:10:03 OpenVPN1: SENT CONTROL [antizapret-server-shared]: 'PUSH_REQUEST' (status=1)

[I] Aug 7 22:10:04 OpenVPN1: PUSH: Received control message: 'PUSH_REPLY,route 192.168.104.1 255.255.255.255,route 10.224.0.0 255.254.0.0,dhcp-option DNS 192.168.104.1,block-outside-dns,route-gateway 192.168.120.1,topology subnet,ping 110,ping-restart 360,socket-flags TCP_NODELAY,route 103.246.200.0 255.255.252.0,route 178.239.88.0 255.255.248.0,route 185.104.45.0 255.255.255.0,route 193.105.213.36 255.255.255.252,route 203.104.128.0 255.255.240.0,route 203.104.144.0 255.255.248.0,route 203.104.152.0 255.255.252.0,route 68.171.224.0 255.255.224.0,route 74.82.64.0 255.255.224.0,ifconfig 192.168.125.60 255.255.248.0,peer-id 0,cipher AES-128-GCM'

[I] Aug 7 22:10:04 OpenVPN1: Pushed option removed by filter: 'block-outside-dns'

[I] Aug 7 22:10:04 OpenVPN1: OPTIONS IMPORT: --socket-flags option modified

[I] Aug 7 22:10:04 OpenVPN1: OPTIONS IMPORT: --ifconfig/up options modified

[I] Aug 7 22:10:04 OpenVPN1: OPTIONS IMPORT: route options modified

[I] Aug 7 22:10:04 OpenVPN1: OPTIONS IMPORT: route-related options modified

[I] Aug 7 22:10:04 OpenVPN1: OPTIONS IMPORT: --ip-win32 and/or --dhcp-option options modified

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_best_gw query: dst 0.0.0.0

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_best_gw result: via 109.230.132.1 dev eth3

[I] Aug 7 22:10:04 OpenVPN1: TUN/TAP device tun0 opened

[I] Aug 7 22:10:04 OpenVPN1: do_ifconfig, ipv4=1, ipv6=0

[I] Aug 7 22:10:04 OpenVPN1: net_iface_mtu_set: mtu 1500 for tun0

[I] Aug 7 22:10:04 ndm: Network::Interface::Ip: "OpenVPN1": IP address is 192.168.125.60/21.

[I] Aug 7 22:10:04 OpenVPN1: /tmp/openvpn/OpenVPN1/openvpn-up tun0 1500 0 192.168.125.60 255.255.248.0 init

[I] Aug 7 22:10:04 ndm: Network::Interface::Base: "OpenVPN1": "ethernet" changed "link" layer state "pending" to "running".

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 77.88.8.8/32 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 77.88.8.8/32 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 9.9.9.10/32 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 9.9.9.10/32 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 192.168.104.1/32 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 192.168.104.1/32 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 10.224.0.0/15 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 10.224.0.0/15 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 103.246.200.0/22 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 103.246.200.0/22 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 178.239.88.0/21 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 178.239.88.0/21 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 185.104.45.0/24 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 185.104.45.0/24 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 193.105.213.36/30 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 193.105.213.36/30 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 203.104.128.0/20 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 203.104.128.0/20 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 203.104.144.0/21 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 203.104.144.0/21 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 203.104.152.0/22 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 203.104.152.0/22 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 68.171.224.0/19 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 68.171.224.0/19 via 192.168.120.1.

[I] Aug 7 22:10:04 OpenVPN1: net_route_v4_add: 74.82.64.0/19 via 192.168.120.1 dev [NULL] table 0 metric -1

[I] Aug 7 22:10:04 ndm: OpenVpn::Routing4: "OpenVPN1": install accepted route to 74.82.64.0/19 via 192.168.120.1.

[I] Aug 7 22:10:05 ndm: Http::Nginx: loaded SSL certificate for "fc51c230567184e222d92d15.keenetic.io".

[I] Aug 7 22:10:05 ndm: Dns::InterfaceSpecific: "OpenVPN1": adding name server 192.168.104.1.

[I] Aug 7 22:10:05 ndm: Dns::InterfaceSpecific: "OpenVPN1": adding a host route to name server 192.168.104.1 (via 0.0.0.0).

[I] Aug 7 22:10:05 ndm: Dns::InterfaceSpecific: "OpenVPN1": host route for name server 192.168.104.1 added.

[I] Aug 7 22:10:05 ndm: Dns::InterfaceSpecific: "OpenVPN1": name server 192.168.104.1 added, domain (default).

[I] Aug 7 22:10:05 OpenVPN1: Data Channel MTU parms [ mss_fix:1386 max_frag:0 tun_mtu:1500 tun_max_mtu:1600 headroom:136 payload:1768 tailroom:562 ET:0 ]

[I] Aug 7 22:10:05 OpenVPN1: Outgoing Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key

[I] Aug 7 22:10:05 OpenVPN1: Incoming Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key

[I] Aug 7 22:10:05 OpenVPN1: UID set to nobody

[I] Aug 7 22:10:05 OpenVPN1: GID set to nobody

[I] Aug 7 22:10:05 OpenVPN1: Capabilities retained: CAP_NET_ADMIN

[I] Aug 7 22:10:05 OpenVPN1: Initialization Sequence Completed

[I] Aug 7 22:10:05 OpenVPN1: Data Channel: cipher 'AES-128-GCM', peer-id: 0

[I] Aug 7 22:10:05 OpenVPN1: Timers: ping 110, ping-restart 360

Конфиг OpenVPN

pull-filter ignore block-outside-dns

route 77.88.8.8

route 9.9.9.10

verb 5

##############################################

# ProstoVPN.AntiZapret #

# http://antizapret.prostovpn.org #

##############################################

##### NOTE TO LINUX USERS #####

# OpenVPN does not handle DNS on Linux.

# This also applies to ROUTERS.

#

# You have two workarounds:

# 1. Configure OpenVPN connection using NetworkManager.

# This is preferrable method.

# 2. Uncomment the lines below

# For Debian, Ubuntu and derivatives:

#

# script-security 2

# up /etc/openvpn/update-resolv-conf

# down /etc/openvpn/update-resolv-conf

#

# For Fedora:

#

# script-security 2

# up /usr/share/doc/openvpn/contrib/pull-resolv-conf/client.up

# down /usr/share/doc/openvpn/contrib/pull-resolv-conf/client.down

#

#

# For routers, contact your router manufacturer, or visit

# https://ntc.party/c/antizapret-prostovpn-org/5

#

###############################

nobind

client

remote v.31337.lol

remote-cert-tls server

dev tun

proto tcp

cipher AES-128-CBC

setenv opt data-ciphers AES-128-GCM:AES-256-GCM:AES-128-CBC

resolv-retry infinite

persist-key

persist-tun

setenv FRIENDLY_NAME "AntiZapret VPN TCP"

# Keys

<ca>

-----BEGIN CERTIFICATE-----

MIIDVDCCAjygAwIBAgIURU65u6E+emGuYHg2w1kXS2fUsP0wDQYJKoZIhvcNAQEL

BQAwGTEXMBUGA1UEAwwOQW50aVphcHJldCBDQTIwHhcNMjMwMzEyMDgyMTExWhcN

MzMwMzA5MDgyMTExWjAZMRcwFQYDVQQDDA5BbnRpWmFwcmV0IENBMjCCASIwDQYJ

KoZIhvcNAQEBBQADggEPADCCAQoCggEBAIesu3leAXZve0Cuuww0JT+Q2BUGDYjW

35yyEJexDmVdaRswZD7U5jYcqz3CyuAQUlSGFf5h/oDZTLnSUfmTuzNehkUlEFPE

V8JN3A3ZjG6CPXlkYFjjOcMosQxyLm6t7t18OrJfW4tdHCsX7FbvcM3koWPa6I0N

47nERlYEaaDYvKeP2WyKOh6CvalyL0PJU/a04BbzIR1CznyCwPfstJ2Pwc4r7UGg

agWY/WxAtJUchhatED7CDPuNzRmJSGH/PLeAZLwmOXVZkUUyrRudUqjYrftPW9ok

Kz7C2dztWTnAhES3VVHTrvOQFHVdgY5YAZjbF9rxc4wi0JCwWm1csxECAwEAAaOB

kzCBkDAMBgNVHRMEBTADAQH/MB0GA1UdDgQWBBSIVFSaVM34YEmnIHGpwVtuJXyF

qDBUBgNVHSMETTBLgBSIVFSaVM34YEmnIHGpwVtuJXyFqKEdpBswGTEXMBUGA1UE

AwwOQW50aVphcHJldCBDQTKCFEVOubuhPnphrmB4NsNZF0tn1LD9MAsGA1UdDwQE

AwIBBjANBgkqhkiG9w0BAQsFAAOCAQEAU78Us7Dx0RzkQ5j33VakarFJH4uIeIXS

h9MBQSaPxuSMKu8ou+TKnnLWogqNtDbbdBd5+C1guB2JWJ5vL6uLwdur1L+K2VJ7

AQW61qXBzRW0xYqyjGdHAHMZlvBgjWiYWNRHfyOrL/001pbXdlEmCLM/bEcxof5f

THlDgo5hdeBEu8UCS8ownb+onW0+hvXegw7xOj5vnc2Y5atfwL181lK18AGR0KIy

7Z08ifUG/1AMHE3z18UdnGdLGFaRc4ZNjz8QRsGu3GIAe9dZLiZBqrb4V3LWw9Yu

W8Jhygq7qQgntCDOfixM/7KeWNBgwf43jPMDoBbfhLQJWimq6EuAgw==

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

MIIDbTCCAlWgAwIBAgIRAKJHN43vTRTgP+kn8Ky94UQwDQYJKoZIhvcNAQELBQAw

GTEXMBUGA1UEAwwOQW50aVphcHJldCBDQTIwHhcNMjMwMzEyMDgyMTI3WhcNMzMw

MzA5MDgyMTI3WjAjMSEwHwYDVQQDDBhhbnRpemFwcmV0LWNsaWVudC1zaGFyZWQw

ggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQCvtMxhTLjfJgdBI2PS5Kj6

ORHL507jk76TO4HkHogEmWWkw0lQENPAiQxozhhswal61+yj70J9bvU2qMKaxseK

rGZ8/kYM/ZNMvQcp2L3iPfj1ADR5I197BYQVwhUc65EBmQzRZtdN2vNBJNi9Cag7

Hp9GZ5waPLiUxna1s8FV3h39wom1qk3S+hWZhFk5bfVpExKLs+7FOz7lhJqPd9eV

p/bK5hAVbsKe029EMdS1uvDte3bCnlnSjDnP+2ekzrPrPk3t94POeqTvfaEvBBKC

CxUB4156K2SxvtuQVauetCZY+wSTfaL86EDklo+91b9NHT9wrTiYz99r4GLFSZI3

AgMBAAGjgaUwgaIwCQYDVR0TBAIwADAdBgNVHQ4EFgQUKkI68+tGkEuE9Ccdoq16

vnMqD2gwVAYDVR0jBE0wS4AUiFRUmlTN+GBJpyBxqcFbbiV8haihHaQbMBkxFzAV

BgNVBAMMDkFudGlaYXByZXQgQ0EyghRFTrm7oT56Ya5geDbDWRdLZ9Sw/TATBgNV

HSUEDDAKBggrBgEFBQcDAjALBgNVHQ8EBAMCB4AwDQYJKoZIhvcNAQELBQADggEB

AGikbTEkjoLwwhTJOOqMFGS1wPjvygQ3bePMDcZ40HM6AeN/a/I5NTYJ1je7OeSO

+AYGHvz5iTcW+Zx59DJ4esY9/3BbM+u3WVTm+VqbWSGII/EW4q9OMDelZns2ZhQ1

wdk40n+kE+zo8xKavu7fnYAmHeTn2f3MyNyEi3mPfPhL5F5Im8HgaDMxxKjrNmlr

lo7Fod1OAENIXl1txK2YvtqvsZIi+bVtpMAvo8EgMdHW76WKbidIpojEUA85LU63

RBVmY/jVRYeZyajwzb+wq4ozA2ge2+lgUpGqWlZg0LbSVsvCNyzHqBl1NNysN4pK

ByzVZCS7OXF6uAKg2T2TFIw=

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

MIIEvQIBADANBgkqhkiG9w0BAQEFAASCBKcwggSjAgEAAoIBAQCvtMxhTLjfJgdB

I2PS5Kj6ORHL507jk76TO4HkHogEmWWkw0lQENPAiQxozhhswal61+yj70J9bvU2

qMKaxseKrGZ8/kYM/ZNMvQcp2L3iPfj1ADR5I197BYQVwhUc65EBmQzRZtdN2vNB

JNi9Cag7Hp9GZ5waPLiUxna1s8FV3h39wom1qk3S+hWZhFk5bfVpExKLs+7FOz7l

hJqPd9eVp/bK5hAVbsKe029EMdS1uvDte3bCnlnSjDnP+2ekzrPrPk3t94POeqTv

faEvBBKCCxUB4156K2SxvtuQVauetCZY+wSTfaL86EDklo+91b9NHT9wrTiYz99r

4GLFSZI3AgMBAAECggEADoLTiEuiTwegfMAz+9RXoka5Ugo56TCoAhfdi937pMmY

a+mW8e5Z1qJa7ILs4HqECTmw+P8HEj3qMYfxfn/hNfI0CqmjVmpQ0nsgDtQwJnGw

0Gcibki+F3ZmqLddMATCdovR0693I55sDZrB7abRBoTqaZGgAki2g876OdptIq6w

6T6zvM/gNyhyFsKBJKhE40dxVBVvL/xGopIbcbtjqsLgJQYeM72baKpAxCyYQu98

scDWrMPsLW2Rb6y+35VfLHMG3krB9R4KqbS3SftiIV+nYrRyZuZ/dadB4Yk5ASQr

w2qge7ivzH16ZsMCR583b2ZRHJfDJ2ZHd4E60VOcqQKBgQDXVQQ1p2R94ryrbzsE

dqTCsF5uVmdBJddlKzuB5orTMzUJ8T4mK7NlG7ptHpPv7HSJ250b1+XC5+7Fn3y1

ZEHiNOp+XpFtv2tUaEwsDuM5KKws2DIBkdxF/QjgK7jh+o5IEgZ6mN53ebzvJILM

IvQravTJJ0yTpRRL26wOUtqADwKBgQDQ4+50bjYPjXNYp71hkir19w1kEisbhev9

6vef/KCcs01+S8wJ5KH7nb4Ox2fn+jdzSPII05BposIFhkLWp+6GR85qZgHTkFlG

dzBGevq+x3eDYK9Ay8sMEDjajewat13BWbC9/X+3RPWYEiq/uGs8Tkr3IWShHQDZ

vW+CCh8jWQKBgQCDv46dzVdc9nd9ZMb1SiowvHxqgg8W+zI4wiTcq9PQuQoAlUvz

StWuTTLZRNY6+6+qEWak/ImloQakf5pr2XW+E6ZNv0q3nWDr+gxxAILiHBKMNZMT

Bs2BPPpLPjUWfpjDW9P++r1S2HdS0kH86H4AeqZe1N6zj1NFvpgdA3CQ3QKBgGix

M/uqmPGmhR7zwti590obLdzvticvMZ2rO7w1UxH2U2pu9q4mpoCDCJRDoHIFV/Ex

qAyAbCplZjR6m9kVhVhLeMqeoV+1QuksJ0fLrwwa0G1J8cvZ18QOBVCUPLcPG7Ai

EZDHElF6AFTdFgvMlAI/gxbk55hP/vMiHFbiV8TRAoGAImVygtTH/b+zH3WHLNy8

3EbwjLTsoK+rZh1rTa3kuYu3rwuSVUTgZme8eKpGCAAaKjJrI74gdCo5yHapyc4a

LLyrNlu5yKSq6MG4nAXkIQMzOD8RvRc5dxqN0+4+6uPlvtsjuVJnxwwUVyvCUD54

619RpjFDQfo9rX0+AMkgR6M=

-----END PRIVATE KEY-----

</key>

Большое спасибо за эту инструкцию, все заработало на роутере без танцев с бубном, главное быть внимательным и обращать внимания на все мелочи, а не читать по диагонали)

Есть ощущение, что не работает подключение DoH.

Может быть, но его неработоспособность тут не при чём. DoH в системном профиле нужен ровно для одной вещи - отрезолвить домен v.31337.lol в случае, если провайдер когда-нибудь решит его блокировать. Вот тогда нерабочий DoH приведёт к тому, что OpenVPN просто не сможет отрезолвить домен и стартануть. У вас он стартует, судя по логу, значит, проблема вовсе не в DoH.

Клиентские устройства, подключенные к роутеру, DoH не используют - они используют то, что указано в профиле “AntiZapret”.

Три возможные причины:

- Может, не создаются маршруты ддя 77.88.8.8 и 9.9.9.10? Посмотрите в разделе настроек “Маршрутизация”, есть ли маршруты до этих адресов через шлюз 192.168.104.1?

- Может, клиентские устройства помещены в какую-то политику? Проверьте в разделе настроек “Приоритеты подключений”, что клиенты сидят в “политике по умолчанию”

- Может, на клиентских устройствах включён “безопасный DNS / защищённый DNS”? Например, в браузере или в настройках операционной системы

Спасибо, так стало сильно понятнее, как оно работает.

- В маршрутах есть строчки с другим адресом шлюза

77.88.8.8/32 192.168.112.1 AntiZapret

9.9.9.10/32 192.168.112.1 AntiZapret - Да, смотрел, в политике по умолчанию

- Пробовал на разных устройствах macos, win10 и андроид, везде DNS leak test не проходит. В разных браузерах поведение одинаково

Это нормально, зависит от того, на какой сервер АнтиЗапрета кинет.

Тогда это какая-то мистика: туннель поднялся, маршруты создались, запросы от клиентов резолвятся через 77.88.8.8 и 9.9.9.10, трафик до этих адресов маршрутами направляется в VPN… но при этом клиенты волшебным образом используют какие-то другие DNS. А, кстати, какие? Что там в выхлопе dnsleaktest?

Заметил странную проблему. Что на селектеле, что на aeza VPN соединение рвется каждые 2-5 минут. Никто такого не замечал? По пингам в это время сервер тоже на пару секунд пропадает.

А если из профиля DNS “AntiZapret” убрать 77.88.8.8, то Яндекс из результатов теста пропадёт?

Ещё я заметил, что у вас домашняя сеть называется нестандартно - Home segment. Может, что-то в настройках сегмента накручено…

Я даже загнал себе ваш конфиг - всё отлично.

Да, убрал 77.88.8.8, яндекс остался.

Попробую сбросить вообще всё и настроить с нуля. Возможно что-то через opkg когда-то давно ставил и оно влияет. По поводу названия - возможно раньше оно как-то по-другому создавалось без поддержки локализации. Вроде ничего не крутил

Раз Яндекс остался, то откуда-то он берётся, вангую, что в этом и корень всех бед.

Может кому-то пригодится - обновил прошивку роутера на бета-версию 4.2, перестало подключаться к антизапрету на своем сервере, при этом к обычному подключался, откатился на 4.1.7 - все ок.

Роутер Keenetic Air (KN-1610), прошивка 3.8.7. Настроил по инструкции, всё отлично работает день-два, затем начинает тормозить. Захожу в веб-интерфейс роутера - загрузка процессора 100%. Перезагружаю роутер, некоторое время всё нормально, потом такая же ерунда. Похожая ситуация и с расширением Антизапрет в Firefox. Какое-то время после включения полёт нормальный, затем при загрузке страниц начинаются тормоза. Причём тупят при открытии все сайты, а не только заблокированные. Приходится выключать расширение, перезапускать браузер и включать Антизапрет снова. В чём может быть проблема?

В таких случаях нужно в конфиг добавлять verb 5 и смотреть в системном журнале, что ему не нравится.

А на какую версию обновлялись? На бету 4.2?

Если развернуть Entware, то можно туда зайти и командой top посмотреть, какой процесс потребляет ресурсы сильнее всего.

Может, это наведёт на какие-то мысли.

Кстати, анализатор трафика не включён ли часом?

Роутер без USB-порта. Анализатор трафика это монитор трафика в интерфейсе роутера? Если да, то как его выключить?

Да, на нее. Знать бы еще что такое verb 5) Я в администрировании нуб.

verb < verbosity level > - устанавливает уровень информативности отладочных сообщений. Может принимать параметр от 0 до 11. По умолчанию verb равен 1.

При уровне verb 5 и выше в логе будут встречаться подобные записи: RwrW. R (read), W (write) - соответственно чтение и запись. Большая буква обозначает, что пакет был считан (R) или записан (W) на виртуальном устройстве TUN/TAP, а маленькие - считан (r) и записан (w) в туннеле.

О как, спасибо, я всегда думал, что мой лог и так чересчур подробный.

Это вы ещё не видели verb 11…

Это компонент “Служба классификации трафика”. Она создаёт заметную нагрузку на слабые процессоры.

Посмотрел, этот компонент не установлен. Значит, будем копать дальше.

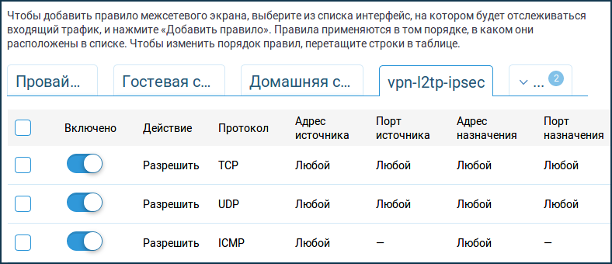

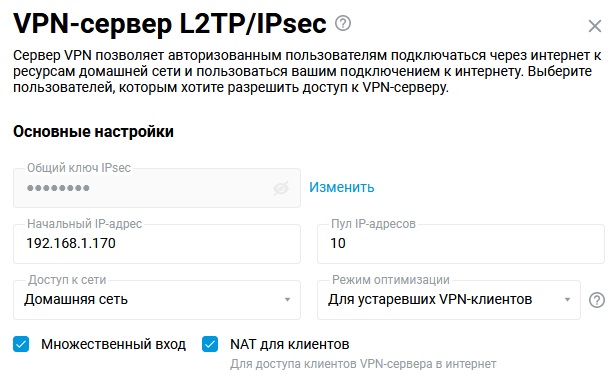

В инструкцию для прошивок 3.8+ внесены изменения. Благодаря им, обход блокировок теперь будет работать не только для локальных клиентов, но и для удалённых (например, если на роутере поднят VPN-сервер и клиенты подключаются к роутеру через интернет).

Сделал всё согласно изменениям. Но Sstp так и не видит заблокированные сайты =((

У меня всё получилось с L2TP.

SSTP проверить не могу, он требует настроить KeenDNS, что на моём неродном кинетике сделать невозможно.

Ради интереса сделайте два теста:

- С клиента, подключённого по SSTP, выполните стандартный тест на dnsleaktest.com

- Выставьте сегменту “Домашняя сеть” (т.е. локальным клиентам) профиль “Системный” и с локального клиента выполните стандартный тест на dnsleaktest.com

Результаты тестов покажите.

Огромное спасибо. Уже всё сам решил. Забыл из 1го пункта добавить Домен: v.31337.lol. Добавил и всё заработало. Спасибо вам за труды =))

Жаль, что нельзя в интернет-фильтрах назначить сразу всем клиентам VPN-сервера профиль DNS, как это делается с сегментами. Было бы куда проще…

A post was split to a new topic: Медленный запуск контейнера

Нужны ли дополнительные настройки в приложении SSTP Client ?

Я не делал. Только настройки на главной странице

Добрый день.

Спасибо за инструкцию в начале темы. Сделал по ней настройку на hopper, прошивка 4.1.7.

Соединение openvpn поднимается, но, похоже, запросы через него не ходят.

dnsleaktest выдаёт такую картинку. А пинг рутрекера возвращает Ответ от 172.67.182.196: число байт=32 время=28мс TTL=55

На самом роутере ничего не настраивал, кроме антизапрета, на компьютере тоже. Подскажите, куда копать?

Добрый день! Помогите, пожалуйста, какие домены могут быть у Claude.ai для настройки? просто claude.ai и anthropic.com - не работает

- убеждаемся, что туннель реально поднялся (возле подключения OpenVPN написано “подключен”)

- убеждаемся, что в конфиг OpenVPN добавлены все необходимые записи

route x.x.x.x, где x.x.x.x - IP-адреса, которые добавляли руками в системный профиль и в профиль AntiZapret - убеждаемся, что маршруты создались (Сетевые правила → Маршрутизация, там должны быть эти самые IP-адреса в левом столбце)

Несколько дней назад инструкция была обновлена, теперь должно работать и для клиентов VPN-сервера.

Вы пытаетесь разблокировать их через Comss? Если да, то вы уверены, что Comss этот сервис проксирует через себя? Я не вижу у них в списке Claude.

Добавлен раздел о том, как подружить АнтиЗапрет и AdGuard Home, установленный на роутер.

Подскажите пожалуйста. Роутер Keenetic GIGA, все настроено по инструкции. Свой сервер VPS + AntiZapret. При подключении к VPN в роутере, заблокированные сайты начинают работать, но перестает работать весь остальной интернет. С чем может быть связано?

Не удается получить доступ к сайту

Не удалось найти IP-адрес сервера **.

Явно что-то не так с DNS, но не разобраться никак.

Столкнулся с тем что периодически на секунд 10 перестает резолвится любой сайт, подскажите с чем может быть связано? ДНСы по инструкции

Есть мнение, что на стороне сервера иногда подвисает DNS-резолвер.

Есть подозрение, что, возможно, что-то настроено таки не по инструкции. Либо что-то не так с DNS на самом сервере.

Ради интереса пинганите с клиента любой заблокированный адрес (допустим, rutor.is) и незаблокированный (допустим, ya.ru) и посмотрите, в какие IP-адреса они отрезолвятся.

У меня на двух кинетиках всё замечательно, АнтиЗапрет развёрнут на своём сервере в докере.

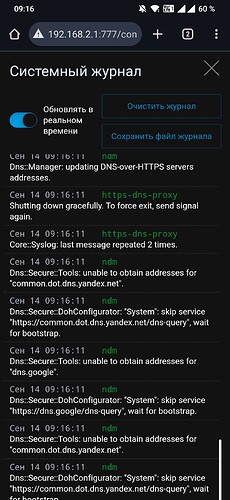

У меня на двух ВПСках то же самое, сейчас в докере развернут. В логах вижу каждые 30 минут примерно следующее

ndm

Dns::Secure:unable to obtain addresses for “common.dot.dns.yandex.net”.

Авг 22 21:06:51

ndm

Dns::Manager: updating DNS-over-HTTPS servers addresses.

Авг 22 21:06:51

ndm

Dns::Secure:unable to obtain addresses for “common.dot.dns.yandex.net”.

Авг 22 21:06:51

ndm

Dns::Secure::DohConfigurator: “System”: skip service “https://common.dot.dns.yandex.net/dns-query”, wait for bootstrap.

С обоих ВПСок такое (это логи кинетика)

С резолвом обычно все в порядке, заблокированное пингуется через впн а обычное через провайдера. Но когда это проблема возникает не резолвится вообще ничего (через nslookup)

Если АнтиЗапрет развернут на собственном сервере, безопасные DNS не нужны, об этом написано в конце инструкции. Они нужны, чтобы резолвить сервер бесплатного публичного АнтиЗапрета, который могут заблокировать.

Проанализировал, на самом деле частенько падение происходит во время рестарта опенвпна

OpenVPN1: [antizapret-server] Inactivity timeout (–ping-restart), restarting

И дальше переподклчюение, иногда по пару раз, ютуб на телеке впадает в бесконечный буфер, приходится перезапускать видео. Перезапускается опенвпн каждые 20 мин но иногда чаще (через 3 мин было), можно с этим что-то сделать?

Если используете контейнер в докере, то сначала обновите контейнер и уберите из конфига директиву mtu.

Проблема, судя по всему, на сервере, так что обсуждать лучше в том топике (если я угадал про контейнер).

Да она убрана, всё равно, ладно перебазируюсь туда, я не уверен проблема в кинетике либо в сервере

Оставлю для истории: проблема оказалась действительно на сервере, с Keenetic никак не связана.

В общем у меня проблема и не знаю что делать. Настроил все по инструкции. Стали груиться заблокированные сайты и ютуб, но через 2 дня ютуб отвалился. Т.е. прогружается главная страница, а видео не грузит. При этом заблокированные сайты нормально грузятся. Пересоздавал все по новой, но ничего не поменялось. В чем может быть проблема

log (1).txt (201,6 КБ)

АнтиЗапрет не проксирует через себя YouTube, и не будет.

Перестал работать Ютуб… как поправить?

Процитирую уже сказанное:

АнтиЗапрет не проксирует через себя YouTube, и не будет.

Резюмируя, вполне легко понять, что Ваш вопрос задан здесь не по адресу.

Последнее время общий АЗ стал отваливаться и при этом интернет вообще не работает.

Например, сегодня ночью в разное время отвалился на трех разных кинетиках (air и две гиги) на трех разных провайдерах и городах (Билайн, мтс, мгтс).

Очевидно, проблемы с днс - не работает исходящая и входящая связь по доменам (серваки на двух кинетиках), при этом по ip связь есть - Wireguard сеть продолжает работать.

Возможно ли в конфиг что-то добавить, чтоб во время проблем на серваке ломался только обход блокировок, а не отваливалась вся связь в целом?

Я встречал сообщения, что периодически на сервере возникают проблемы с резолвом. Поскольку туннель при этом не падает, то и отката на “обычные” DNS не происходит. Интернет-то работает, просто DNS-запросы не резолвятся.

Пока не очень понимаю, что тут можно сделать. Мне в таких случаях помогало переподключение VPN, возможно, потому что при этом вас может кинуть на другой сервер (у АнтиЗапрета серверы в разных странах), который в текущий момент не козлит.

Развернуть Entware и написать какой-то скрипт, который будет периодически пытаться резолвить некие популярные домены и при 100% неудач передёргивать подключение? Но это мерзкий костыль.

Если кто-то возьмётся писать такой скрипт, то я вижу логику как-то так:

- резолвим несколько очень популярных доменов (google.com, ya.ru и т.п.)

- при неудаче переходим к следующему домену, при успехе завершаем работу скрипта (значит, DNS-сервер не повис)

- передёргиваем VPN-подключение (как сейчас из скрипта вызвать команду Keenetic CLI не знаю, раньше была утилита

ndmq, но сейчас она в архиве, так что, либо ставить этот пакет руками, либо через REST API как-то вызывать команды опускания и поднятия интерфейса) - засунуть скрипт в крон

У меня похожая ситуация. Точно так же (судя по логам) “отмирает” http-dns-proxy, и после этого Интернет недоступен вообще.

А еще я заметил интересную вещь. Если отключить все антиблокировки, то пинг любого сайта из “списка” выдает IP-адрес, принадлежащий моему провайдеру. При этом опция “игнорировать DNS провайдера” и прописывание вместо них любых DNS - гугла, яндекса, клаудфлэра и т.д. ничего не меняет - пинг и нслукап все равно возвращают адрес из сети провайдера.

Ради интереса убрал вообще все “традиционные” ДНСы и прописал Яндексовский DoT не по имени, а по адресу с указанием порта. И это дало результат - пинг стал возвращать настоящие адреса сайтов.

То есть, такое ощущение, что провайдер перехватывает все запросы на 53-м порту и подставляет свой сервер. Кстати, проверка через dnsleak выдает два DNS-сервера, принадлежащие Cloudflare - еще раз повторяю, что картина не меняется при прописывании в Кинетике других ДНС-серверов.

Я пошел дальше - установил в Entware пакет dnscrypt-proxy2 и переключил Кинетик на использование ДНС-служб Entware по вот этой инструкции. Теперь пинг возвращает настоящие адреса сайтов из “списка”.

К сожалению, на этом мои скромные познания заканчиваются, и я не знаю, как ко всему этому приспособить ОпенВПНовский скрипт.

Отмирает DNS-сервер АнтиЗапрета, я полагаю. Отмирание http-dns-proxy это уже следствие. Сам http-dns-proxy нужен лишь в момент поднятия VPN, чтобы отрезовлить один конкретный домен АнтиЗапрета (на случай, если провайдер перехватывает DNS-запросы и вместо домена АнтиЗапрета выдаст адрес заглушки; если провайдер ничем таким не занимается, то http-dns-proxy вообще не нужен). При поднятом туннеле отмирание http-dns-proxy ничем не мешает.

Впрочем, вы можете для проверки просто убрать серверы DoH/DoT из системного профиля и понаблюдать несколько недель. Ставлю на то, что проблема никуда не исчезнет.

Ну, думаю, что не так всё просто, как вы пишете. Во-первых, как можно объяснить наличие в логе вот таких записей: “Dns::Secure:![]() unable to obtain addresses for “dns.google””? То есть, как я понимаю, “отмирает” вообще весь резолвинг.

unable to obtain addresses for “dns.google””? То есть, как я понимаю, “отмирает” вообще весь резолвинг.

Во-вторых, на другом моем Кинетике, установленном в другом месте (с другим провайдером) все работает, как часики. И это несмотря на то, что тот Кинетик старого поколения, с прошивкой 2.0-какой-то, без поддержки DoH/DoT. Там вместо ДНС провайдера прописаны гугловские ДНСы, а в файле ОпенВПН указаны 77.88.8.8 и 9.9.9.10. Ну и в третьих, на моем компе (как клиенте) установлено соответствующее расширение Хрома (установил вынужденно, т.к. на Кинетике возникли проблемы), и оно тоже вполне себе работает).

Ну и вот только что сейчас провел эксперимент. Отключил на Кинетике кабельное подключение к провайдеру, а вместо него наскоро соорудил “Wireless ISP” через открытую на смартфоне точку доступа. То есть, по факту поменял провайдера. И что вы думаете? Сразу всё заработало - пинги на сайты из списка выдают адреса “10…”, в браузере (с отключенным плагином) все открывается и т.д.

Ничего не меняя, снова переключился на кабельного провайдера, перезапустил OpenVPN, и… всё умерло. В-общем, я лишний раз убедился, что проблема в кознях провайдера, который игнорирует чужие “ДНСы” и резолвит имена через себя. Надо придумать, как это дело обойти.

Добрый день, установил на свой keenetic антизапрет, и довольный пользовался, но вот наткнулся на блокировку PКН

http://servarr.com (104.16.132.3) - это репозитарии от radarr, sonarr , и подоьных арров для индексаторов медиаконтеннта и скачивания через торренты.

Причем “вики” на этом сайте открывается нормально, а вот скачивание пакетов в часности:

‘http://radarr.servarr.com/v1/update/master/updatefile?os=linux&runtime=netcore&arch=x64’

выскакивает заглушка от PKH - с помощью антизапрета этоможно обойти? (установил по инструкции выше rutracker.org и прочие торренты открываются, спасибо большое

doh-proxy резолвит через dns.google, но для этого ему надо через что-то отрезолвить сам dns.google. Поскольку при поднятом туннеле АнтиЗапрета всё резолвится через DNS АнтиЗапрета, а он повис, то doh-proxy когда в очередной раз пытается установить соединение с dns.google не может его отрезолвить и в логе появляется запись.

Ну, уберите DoH и погоняйте недельку.

Это можно объяснить иначе: при смене провайдера у вас порвалось и переподключилось подключение OpenVPN, вы попали на сервер АнтиЗапрета, у которого в данный момент проблем нет. При возвращении на прежнего провайдера, туннель опять порвался, переподключился и вы попали на сервер, на котором проблема в данный момент есть.

Как я писал, у АнтиЗапрета не один сервер, при подключении осуществляется балансировка нагрузки, клиента может кинуть на другой сервер.

Это можно отслеживать, выполняя до и после переподключения тест на dnsleaktest.org, в результатах теста будет виден IP-адрес текущего сервера.

Этот домен отсутствует в реестре Роскомнадзора, поэтому не проксируется через АнтиЗапрет. Обращайтесь к своему провайдеру с жалобой на избыточную блокировку, это вина провайдера.

В-общем, проблема ушла (не знаю, надолго ли, но третьи сутки уже работает). Сделал так:

- В настройках DNS для системного профиля прописал два Гугловских “обычных” сервера, и больше никаких (ни обычных, ни DoH/DoT). Ну и плюс опция “Игнорировать провайдерские DNS”.

- В конфиг-файле закомментировал строку

setenv opt data-ciphers AES-128-GCM:AES-256-GCM:AES-128-CBC - Там же: директивы “route …” оставил только для двух серверов, прописанных в профиле АЗ.

P.S. Кинетик у меня вполне современный, прошивка официальная 4.1.7

P.P.S. Доступ к узлу v.31337.lol мой провайдер не блокирует.

cipher CHACHA20-POLY1305 у меня так работает без проблем. , на всех конфигах.

Если домен 31337.lol попадёт в реестр + провайдер заблокированные домены резолвит в адрес своей заглушки + весь трафик по 53 порту заворачивает на свой резолвер - тогда у вас туннель перестанет подниматься (потому что вместо гугла отвечает провайдерский резолвер). Может быть, именно ваш провайдер не перехватывает трафик по 53 порту, тогда у вас проблем не будет.

С таким сетапом не будет работать обход блокировок, если на роутере поднять VPN-сервер и к нему подключаться из интернета (подключённые клиенты будут использовать системный профиль, т.е. адреса гугла, а не АЗ). Опять же, если вам это не актуально - у вас проблем не будет.

Это вряд ли на что-то влияет.

Ну, может, снизит нагрузку на процессор, если АнтиЗапрет развёрнут на своём сервере и через него гоняется YouTube в 4K, а процессор не умеет аппаратно ускорять AES-GCM.

С бесплатным АнтиЗапретом это вообще выигрыша не даст, потому что там трафик мизерный, накладные расходы на его шифрование копеечные.

Да , конечно я про vps , 1$ за то сколько плюсов , тот же youtube.

Тогда, можно и DCO попробовать, если роутер с ARM-процессором и трафик существенный.

это в конфиг нужно

enable-dco

добавить где?

а на сервере не надо ничего, если self-hosted?

upd. ага, балалайка,

мне написал

Data Channel Offload doesn't support DATA_V1 packets. Upgrade your server to 2.4.5 or newer

DCO ускоряет работу на том конце, где оно включено. Если хотите и на сервере, прикручивайте к серверу. Как - это уже не имеет отношения к Keenetic, например, так.

Решение: мигрировать с официального контейнера на что-то менее офицциальное и более свежее.

не подскажите как? там на форуме конкретной инструкции нет, а разобраться в терминологии что куда сложновато…

enable-dco в конфиг на клиенте

Всем привет, дела все по инструкции, но не взлетело, сервер поднят свой/

Оптоволокно воткнуто сразу в роутер и настроено на эмуляцию терминала РТ.

Также подключен KeenDNS для доступа к домашнему NAS.

Не писал бы но сражаюсь С РКН уже неделю и не работает.

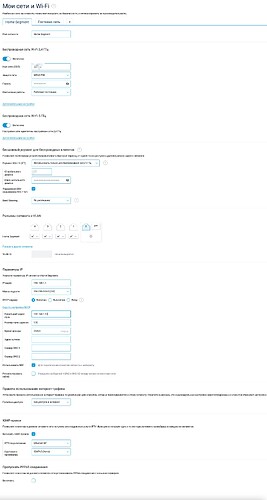

Скрины настроек, прилагаю, буду благодарен за помощь

Начните с очевидного: подключение OpenVPN подключилось? (возле подключения должно быть написано, что оно подключено).

Да, все подключено

так просто? спасибо

апд.: получилось, в логах роутера показывает что включается.

9 posts were merged into an existing topic: Неофициальный docker-контейнер АнтиЗапрета

Как все-таки настроить работу sstp-клиентов через антизапрет, не выключая dns провайдера как в инструкции в закрепе? http-dns-proxy не включен, антизапрет на своем vps, хожу по ip. Может быть какие-то специфические настройки в Open SSTP Client нужны? Пробовал добавить DNS OpenVPN туннеля, который на кинетик прилетает 192.168.100.1, никакого эффекта.

На роутере в разделе “Управление → Диагностика” пинганите, допустим, rutracker.org и посмотрите, в какой адрес отрезолвится. Затем сделайте то же самое с клиентского устройства.

сегодня на ультре (KN-1811) словил странный баг:

утром обнаружил, что не открывается интернет. полез в веб роутера, там вроде всё хорошо с виду.

отключил openvpn (он на стоковом сервере по udp) , включил заново – и только тогда увидел, что соединение якобы установлено, но не может получить ip? причём в логах вижу, что получает маршруты от сервера, но ip получить не может

отключил до вечера, было некогда

вечером пришёл, включил, всё то же самое.

перезагрузил сервер, ничего не изменилось, так же не может получить ip.

запустил openvpn с компа так же по udp – всё ок.

удалил полностью opnvpn-соединение и настроил заново – всё заработало.

очень странно. может совпадение, но

ранее hopper до двух месяцев (пока электричество не моргнёт вдруг) мог стабильно работать, и ни разу такого не было.

Было такое , перезагрузка роутера помогла.

У меня такая же фигня на KN-2112 (Skipper DSL). Он хоть и “DSL”, но подключение по Ethernet’у у него.

Всё работает только если с АЗ нет проблем. Если же проблемы есть, то у клиентов отрубается вообще весь доступ в Интернет по причине “отсутствия DNS” (failed to resolve… и т.д.) - не пингуются и не открываются не только АЗшные, но и все остальные сайты.

При этом OpenVPN-соединение на роутере работает, внешне всё выглядит нормально - сообщение зеленым текстом, показывает, что есть адрес 192…

Самодиагностика (пинг из WebUI) выдает нормальный отклик для не-АЗ сайтов, а для АЗ выдает "failed to resolve…).

Но стоит отключить OVPN-соединение, как сразу же у клиентов возвращается доступ к не-АЗ сайтам.

Меня напрягает как раз не сам факт “недоступа” к АЗ-сайтам, а именно то, что у клиентов вообще отрубается доступ к сайтам.

Для справки - на Кинетике стояла официальная версия 4.1.7. Ради науки поставил 4.2 beta 4, но ситуация не изменилась.

P.S. Перезагрузка роутера не помогает.

Вечер добрый!

Вроде все настроил по инструкции, на мобиле андроид и планшете заходит на заблокированные сайты, а на обоих ПК нет. На них ничего дополнительно не включено по типу ВПН и тд.

Тот же рутрекер адекватно резолвится и пингуется, но не открывается в браузере, отваливается по таймауту.

Удалил дохи

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://common.dot.dns.yandex.net/dns-query

Домен: v.31337.lol

Тип сервера DNS: DNS-over-HTTPS

URL сервера DNS: https://dns.google/dns-query

Домен: v.31337.lol

И все магическим образом заработало

Поборол кто спам в логе unknown opcode =0 ? Все работает , но хотелось бы без ошибок.

Приветствую! Третий день подряд сталкиваюсь со странной проблемой. Примерно в районе 20:30 UTC+3 при включенном antizapert, перестают ресольвится сайты. Ping google.com с роутера дает unable to resolve. При отключении antizapret OVPN и переключении на публичные DNS (например QUAD9) сайты открываются нормально. Через 3 часа проблема с antizapret исчезает сама собой ![]()

Всем доброго времени суток. Всё было настроено и работало хорошо. Обновил nfqws на последнюю версию. Всё открывается но появился баг. Именно инстаграмм по sstp стал работать странно. То открывается то нет. При этом другие ресурсы (например рутрекер или феисбук ) работают без сбоев. Товарищи подскажите куда копать?

Самое интересное что https://www.instagram.com/ пингуется. Но переходить на него не хочет

Это проблема на сервере, DNS-сервер перестаёт резолвить (грубо говоря, на запрос любого домена он отвечает “не знаю такого”). Возможно, это момент, когда сервер обновляет список доменов. Ему требуется некоторое время, чтобы их переварить. Если это так, то через несколько минут должно попускать. Почему оно растягивается на часы - загадка. У меня нет доступа к управлению серверами, так что исправить серверные неполадки я точно не могу.

Помогает переподключение OpenVPN, при этом вас может кинуть на другой сервер, который не испытывает проблем. Но может кинуть снова на затупивший сервер. Именно поэтому вам не помогла перезагрузка - не повезло, попали на тот же сервер.

Где-то выше в топике я предлагал костыльное решение в виде написания скрипта. Но оно костыльное (хотя, в соседней теме по настройке на Mikrotik именно его и предлагают, так что, видимо, ничего более лучшего ещё никто не придумал) и требует наличие Entware (соответственно, роутеры без USB-порта в пролёте, а это уже нехорошо). Поэтому мне не хочется его реализовывать. Но, видимо, “рано или поздно мы перейдём и на эту дрань” (с).

Пока не очень понятно, каким образом использование DoH для v.31337.lol (что означает, что DoH должен использоваться лишь для резолва этого домена) оказывает влияние на ПК, но не оказывает влияние на мобильные клиенты.

Скорее всего, помогла бы перезагрузка роутера.

Отказ от DoH, в принципе, вам ничем страшным не грозит. Если ваш провайдер перехватывает обычный DNS-трафик и при этом провайдер начнёт блокировать доступ к v.31337.lol (т.е. сойдутся именно оба условия), тогда у вас перестанет подключаться OpenVPN и придётся что-то делать (но, как говорил Г. Симпсон - “это проблема будущего Гомера”).

Это та же проблема, что описана здесь.

Понятно лишь, что причина кроется на стороне сервера.

Поскольку инста проксируется через АнтиЗапрет, то nfqws вряд ли на неё влияет (если он у вас работает в режиме list только для YouTube).

Инста не любит диапазоны хостеров, скорее, проблема в этом. Если выполнить поиск по разделу, то найдётся множество сообщений о том, что через АнтиЗапрет инста не открывается, либо выполняет бесконечное число переадресаций. Это не связано с Keenetic.

Как вариант, вы можете вообще отказаться от АнтиЗапрета, перевести nfqws в режим auto (возможно, придётся подобрать стратегию дурения DPI под своего провайдера), чтобы обходом блокировок занимался именно nfqws. Насколько я вижу, там уже образовалось коммьюнити, так что там и подскажут (по стратегии и прочему).

Самое интересное что не только инста. Например феисбук или приложение авито на мобильном. Не открывает минуты 3 после подключения по sstp потом отдупляется. На десктопе же всё нормально с первого раза

Авито, вроде, не проксируется через АЗ.

Подскажите, на роутере антизапрет по инструкции выше и wireguard. Оба подключения работают, но как только добавляю пользовательские маршруты на интерфейс wireguard, перестают открываться сайты через антизапрет. Можно ли их подружить?

А у WG подсеть не пересекается с АнтиЗапретом?

Вообще, я без понятия, у меня параллельно поднят WARP (тоже WG) и всё в порядке, но я никакие маршруты не добавляю (и вообще, в маршрутизации я полный ноль).

Единственное, что я для себя вынес: у WG лучше не указывать адрес DNS в конфиге, иначе он попадёт в системный профиль, а там он вовсе не нужен.

Маршруты для WG прописал, чтобы ютуб работал, по инструкции https://youtu.be/8UZ8eA9FiIY?si=r0uqEXeceZBbMvc3, теперь нужно искать что-то другое, смотрю в сторону vless

Всем привет. Сделал всё по гайду, всё работает. Но есть несколько вопросов к знатокам, ответа на которые в гайде я не нашёл) первый: есть параметр в профиле VPN: использовать для выхода в интернет. И так и так vpn работает, но при включении этой опции из плюсов-интернет можно делить, но в то же время активируется днс 104.1… Вопрос в том на сколько вредна эта опция для качества соединения и нужно ли её включать. Второй вопрос касается системного профиля, если в случае с антизапретом сказано что транзит запросов лучше отключать, то тут я верно понимаю что опция должна быть всегда активной? и последний вопрос: можно ли как-то антизапрет подружить с адгуард чтоб активировался фильтр на уровне днс. Спасибо в заранее.

Что значит “делить”?

Не вижу смысла её включать.

Тут тоже выключать.

Можно, если установить AdGuardHome на роутер.

Под делить я подразумеваю что можно создать гостевое соединение без впн. В остальном большое спасибо за ответ. Многое встало на свои места.

А можно ещё вопрос-что характерно лучше? TCP или udp? или лучше чтоб в одном конфиге было и то и то?

Можно гостей подключать к гостевой сети, а для гостевой сети создать ещё один профиль DNS с любыми публичными DNS, лишь бы они не были в конфиг OpenVPN вписаны.

В одном конфиге не может быть одновременно TCP и UDP.

Либо в конфиге proto tcp, либо proto udp.

UDP работает быстрее.

в теме антизапрета без контейнера есть такой конфиг с двумя протоколами.

Да, я про него и говорил. Но я так понял что udp лучше, и не стал дальше копать)

Тоже самое но с VPN Wireguard можно настроить?

Бесплатный АнтиЗапрет работает только по протоколу OpenVPN.

Можете развернуть контейнер на своём сервере, там есть поддержка WireGuard.

Подскажите, галочки игнорировать ДНС провайдера , для ppoe подключения, нужно снимать в настройках самого ppoe или в настройках ethernet, или и там и там?

При отключение в ‘‘Системном’’ галочка пропадает в ethernet и остается у ppoe

Везде снимать

При отключение в ‘‘Системном’’ галочка пропадает в ethernet и остается у ppoe

Это странно. Я специально проверил: если PPPoE не настроить, то переключатель в системном профиле связан с галочкой в Ethernet, а если PPPoE настроено, то он связан с галочкой в PPPoE.

Но на всякий случае лучше включить игнорирование DNS везде.

У приятеля инет от РТ без авторизации, IPoE. Давно хотел переделать без интернет-фильтров, но теперь смущает один момент: в файле Keenetic.md на github написано что если настроек оказалось недостаточно, то надо отключить получение ДНС от провайдера и их же вписать в системный профиль ДНС.

Так и сделал, работает быстрее чем с интернет-фильтром(куда были вписаны яндекс и гугл), но что будет если у провайдера поменяются ДНС?

но что будет если у провайдера поменяются ДНС?

Будет “интернет не работает” при ближайшей перезагрузке роутера или если туннель упадёт. Резолвить-то не через чего, эти серверы по условиям задачи уже не рабочие.

Вот поэтому я использую публичные, да ещё и несколько. Они вряд ли куда-то денутся, а провайдер может у себя менять что и как угодно, он не обязан принимать в расчёт, что кто-то решит его адреса указать в явном виде.

Почему “интернет не работает” если туннель упадет? пробовал сценарий, отключал туннель, интернет работает как обычно, без обхода.

вы их все вписываете в route в конфиге для openvpn или AllowedIPs для wg?

Мы рассматриваем сценарий, когда у провайдера поменялись DNS, помните? (“но что будет если у провайдера поменяются ДНС?”)

Получение DNS от провайдера отключено и вписаны вручную провайдерские DNS, допустим 172.16.10.10, а публичные не указаны. Провайдерский-то быстрее.

Провайдер взял и отключил 172.16.10.10, а клиентам автоматически выдаёт теперь 172.16.10.66. Вы этого не знаете, у вас же автоматическое получение выключено.

Туннель упал (или роутер перезагрузился).

Роутер пытается резолвить через 172.16.10.10. А кто его там ждёт? Никто. Как же он будет резолвить? Никак.

Разумеется, если что-то не вписать в конфиг, то будет утечка мимо АнтиЗапрета.

Эта инструкция для OpenVPN. Что там и где в WG я не знаю.

Мы ведь подразумеваем под понятием туннель - туннель к серверу обхода с OpenVPN или WireGuard?

А ну вот, вот это и интересовало, тогда добавлю еще пару публичных в системный днс и пропишу их в конфиге.

Да.

Пока поднят туннель, то благодаря route x.x.x.x в реальности используется не x.x.x.x, а DNS АнтиЗапрета (он отвечает вместо x.x.x.x)

А когда туннель не поднят (VPN не подключён: сервер упал или роутер перезагрузился), то роутер будет использовать реальный x.x.x.x и это должен быть работающий DNS-сервер.

Я прошу прощения если вопрос уже поднимался, но не смог найти. Есть ли простой способ как-то обфусцировать OpenVPN на кинетике который идёт до антизапрета? До недавнего времени коннект худо бедно поднимался, но теперь вообще перестал. Есть хоть какие-нибудь решения чтобы завести антизапрет в условиях блокировки VPN протоколов?

Нет, в KeeneticOS стандартный OpenVPN без обфускации.

Можете поднять свой АнтиЗапрет в докере на своём собственном сервере (нужно, разумеется, иметь сервер). Там, кроме OpenVPN поддерживается AmneziaWG (поддержка этого протокола добавлена в KeeneticOS 4.2), который устойчив к блокировкам.

Буду пробовать, антизапрет и так стоит на своём сервере, спасибо!

Всем привет! Похоже провайдер стал блокировать протокол ovpn (?). Решение, запущенное на Кинетике, перестало работать. При попытке законнектить VPN-соединение в разделе «Другие подключения», просто пишется «Нет соединения». Я так понимаю, решения нет?

К какому серверу подключаетесь?

Все, как в вашем гайде.

VPN-cоединение Antizapret на роутере.

Просто не подключается и все, хотя настройки не менялись, обновы не ставились.

Есть смысл снести все и попробовать другие ДНС сервера?

Еще гляжу, в прошивке роутера Keenetic 4.2.1 отключить получение адресов от провайдера в разделе Интернет-фильтр невозможно, нет такой опции.

Хотя тут и написано: Keenetic автоматически добавляет DNS-серверы вашего провайдера в профиль системы. Вы можете отключить любой из этих серверов и добавить собственные.

Возможно, проблемы из-за 4.2

Я не знаю, как там что - на мой пиратский неоригинальный Keenetic её ещё не портировали.

Можно начать с добавления verb 5 в конфиг OpenVPN. После этого попробовать подключить OpenVPN и смотреть в системный журнал, там будет больше сведений о происходящем.

Ну в общем снос соединения и настроек ДНС и настройка заново помогли. Возможно, еще конфиг ovpn обновился (?). Посмотрим, как дальше будет полет.

Конфиг с 29 марта этого года точно не обновлялся, судя по дате файла на сервере

Что то поменялось в прошивке keenetic 4.2.* сначала все работало как часы, но в скором времени Статус подключение ethernet переходил в “без доступа к интернету” помогало передергивание ползунка в пункте “кабель ethernet” сейчас и вовсе перестало помогать. Поробывал разнве dns на всякий случай. Затем удалил adguard с роутера, греша что он мешает работе. Потом психанул и сбросил все до заводских и настроил по этому гайду Telegram ссылка. Но все печально и не работает. Жду когда пользователи с антизапретом перейдут на свежую прошивку и помогут.

у меня ультра, 4.2.1

всё работает как и работало, настроено по методу что ещё пару лет назад,

но у меня подключение прямое, без всяких ppoe и проч.

Действительно что-то поменялось, иногда подвисает наглухо, полностью пропадает интернет (ipoe) , помогает только перезагрузка роутера.

Ради интереса попробуйте временно отключить DoH/DoT.

Убрать из “Системный” две строчки отвечающие за 31334.lol?

Сделал, понаблюдаю.

А сам антизапрет работает или нет? Публичный имею в виду.

Антизапрет работает, но вот интернет продолжает подписать, теперь в интернет фильтре были только 3 строчки , два днс общих(не doh) и одна строчка локальный торрент провайдера через днс провайдера, при отвале ничего кроме этого торрента не открывалось, хотя соединие с антизапретом не разрывалось. Помогло два раза обновить айпи соединение с провайдером, вот не пойму это у провайдера что то случилось или в новой прошивке.

Все таки проблема скорее всего с антизапретом и новой 4.2.1, т.к у родственников тоже самое, подвисает в тоже время что и у меня, хотя провайдеры разные, роутеры разные хоть и кинетики, одинаковые прошивка и антизапрет.

Так это что, все блокировки можно обходить или только некоторые? Замедление Ютуба получится таким образом обойти?

Только заблокированные сайты, для ютуба и дискорда есть nfqws

Бесплатный АнтиЗапрет не пропускает через себя YT и Discord. Бесплатный сервис не вытянет такую нагрузку (понадобится на порядок больше серверов) и такой трафик (трафик у хостера стоит денег).

А можете подсказать ссылку на прокси? С этой https://p.thenewone.lol:8443/proxy.pac у меня уже давно перестал работать.

Если у вас Кинетик, то инструкция в шапке, а если вас интересует именно прокси в браузере, то лучше поставить расширение “Обход блокировок Рунета”

Он теперь только через расширение работает?

Через pac файл тоже иногда работает, но не у всех и нестабильно.

Отработал 2 недели без перебоев и снова началось. Пропадает интернет при выключенном open vpn antizapret. В логах роутера тоже что то интересное пишет

log.txt (11,6 КБ)

Ещё такой вопрос чем лучше совй antizapret чем публичный? Вот думаю может личный спасёт от проблем то ли прошивки то ли провайдера

Действительно, через расширение заработало. Видимо разработчики прокси совсем забросили, могли бы дать хоть какую-то информацию о судьбе проекта.

Тогда это вопрос явно к производителю роутера, если АнтиЗапрет тут не при делах.

- Можно использовать не только OVPN

- Можно проксировать любые домены (в т.ч. YT) по своему желанию

7 posts were split to a new topic: Сайт easuz.mosreg.ru не открывается

Keenetic 4.2.1

Около месяца пытаюсь найти зависимость в каких случая работает antizapret, а в каких нет.

После очередного отвала всего интернета из-за активного vpn соединения по openvpn с публичным адресом antizapret, решил начать перебирать все возможные варианты решения проблемы.

В итоге помогла замена всех DNS в Системном профиле и в профиле Antizapret на другие. Видимо мой провайдер (Челябинская область “Интерсвязь”) каким то образом делает блокировку по DNS (если это возможно). Сейчас сижу на ControlD + Yandex. Пока работает.

Сегодня перестало подключаться к антизапрет

[E] Nov 11 21:26:57 OpenVPN0: TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

[E] Nov 11 21:26:57 OpenVPN0: TLS Error: TLS handshake failed

[E] Nov 11 21:26:57 OpenVPN0: Fatal TLS error (check_tls_errors_co), restarting

[I] Nov 11 21:26:57 OpenVPN0: SIGTERM[soft,tls-error] received, process exiting

[E] Nov 11 21:26:57 ndm: Service: "OpenVPN0": unexpectedly stopped.

[I] Nov 11 21:26:57 ndm: Network::Interface::EndpointTracker: "OpenVPN0": added a host route to 51.158.181.228 via PPPoE0 (PPPoE0).

[I] Nov 11 21:27:00 OpenVPN0: OpenVPN 2.6.7 [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [MH/PKTINFO] [AEAD] [DCO]

[I] Nov 11 21:27:00 OpenVPN0: library versions: OpenSSL 3.0.15 3 Sep 2024, LZO 2.10

[I] Nov 11 21:27:00 OpenVPN0: DCO version: N/A

[I] Nov 11 21:27:00 OpenVPN0: Attempting to establish TCP connection with [AF_INET]51.158.181.228:1194